Cybercrime as a Service (CaaS) & Ransomware Vortrag

Im Rahmen des „European Cyber Security Month“ (ECSM) nimmt die Hochschule Albstadt-Sigmaringen mit dem Institut für Wissenschaftliche Weiterbildung (IWW) am Aktionsmonat teil. In diesem Rahmen habe ich den Online-Vortrag „Cybercrime as a Service (CaaS) & Ransomware-Bedrohungen“ gehalten, in dem ein Blick hinter die Kulissen der Ransomware-Bedrohungen geworfen wurde.

Schadsoftware

Im ersten Teil des Cyber Security Vortrags stellte ich die Entwicklung der Schadsoftware vor, um den Hintergrund von Cyber-Attacken besser erläutern zu können. Dazu stellte ich die ersten Varianten vor, bei denen es noch um die Nutzung von Standardfunktionen ging und die Autoren stolz ihren Namen nannten.

Nachdem die Systeme immer besser abgesichert wurden, wurden die Viren technisch immer raffinierter und konzentrierten sich mehr auf die Ausnutzung von Schwachstellen. Spätestens mit der Jahrtausendwende rückte der kriminelle Hintergrund immer mehr in den Vordergrund und größere Cyber-Banden stellen seither die Hauptbedrohung dar.

Ransomware

Ransomware ist das Thema schlechthin im Bereich IT-Sicherheit – es vergeht keine Woche, ohne dass es wieder eine Meldung gibt, dass abermals ein größeres Unternehmen oder eine staatliche Einrichtung infiziert wurde. Für die bösartigen Angreifer hat sich diese Methode als die lukrativste Variante herausgestellt, daher gibt immer mehr Vorfälle.

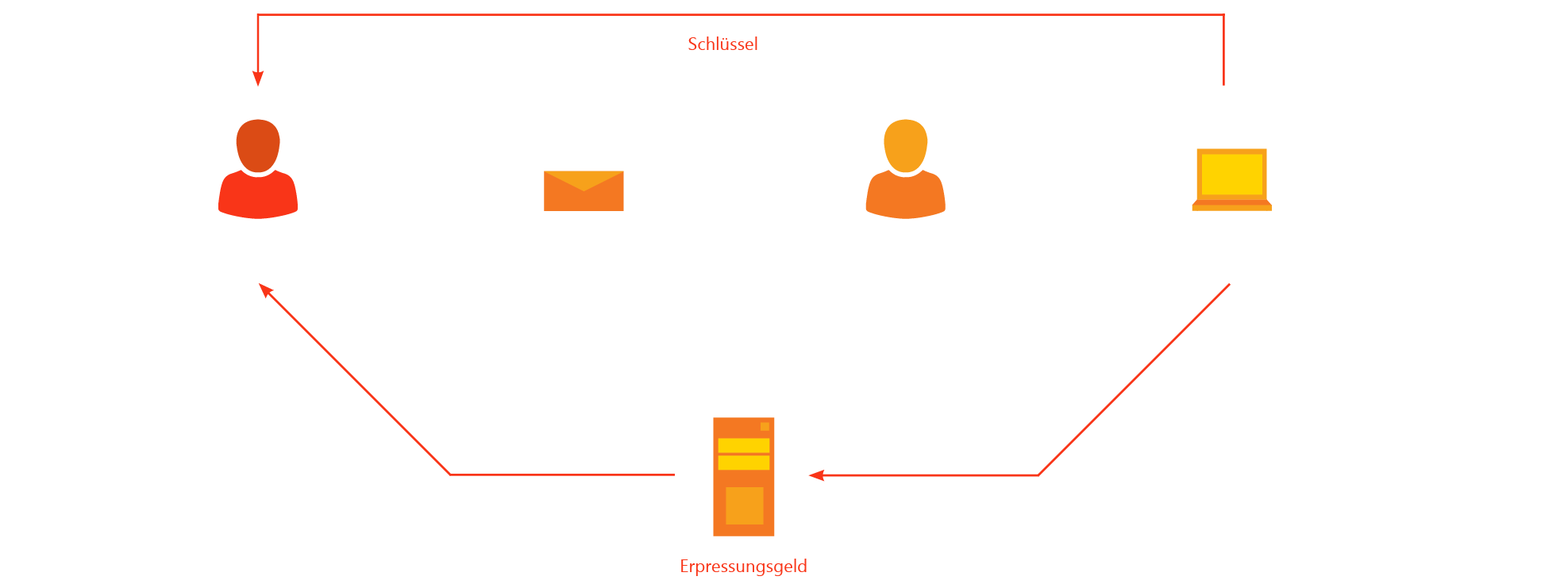

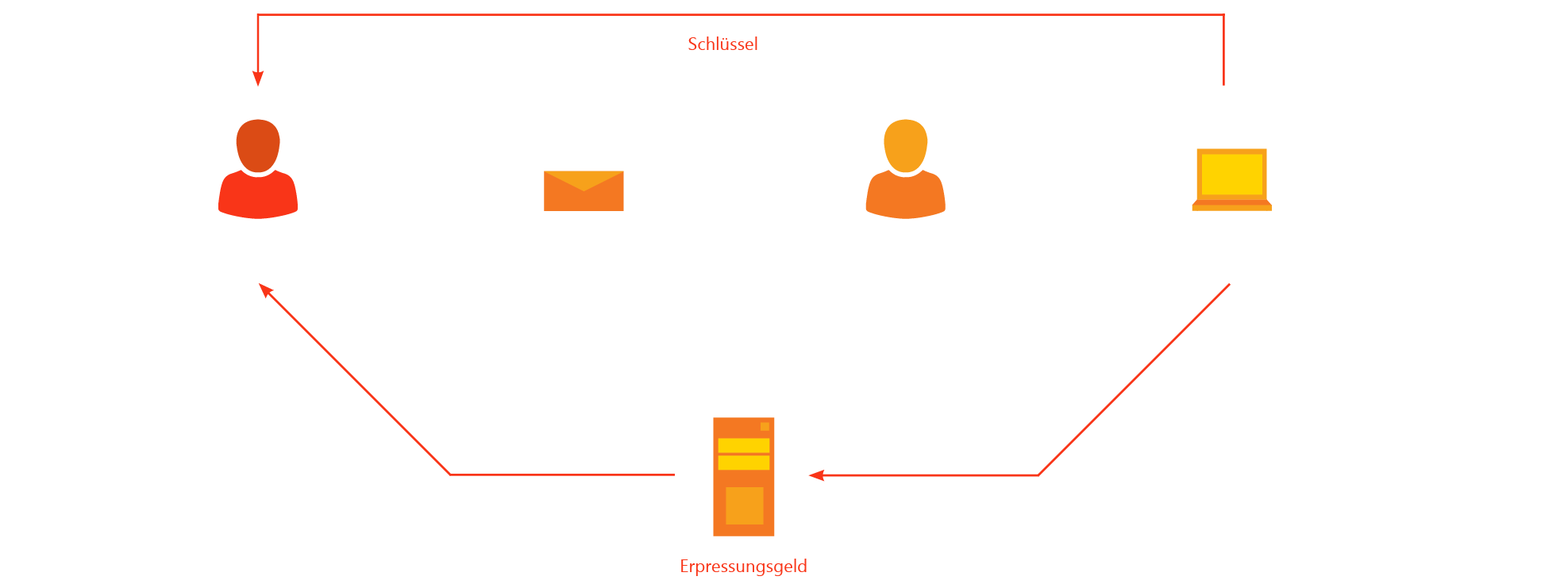

Bei einem Angriff mit Ransomware schleusen Cyber-Kriminelle etwa per Social Engineering die Schadsoftware ein und verschlüsseln die Daten, um anschließend Lösegeld zu fordern. Dabei ist die notwendige Zahlung oft abhängig von der Anzahl der infizierten Systeme und gleichzeitig werden häufig Daten gestohlen, um später mit der Veröffentlichung noch einmal Geld zu erpressen.

Ablauf eines Cyber-Angriffes per Ransomware

Ablauf eines Cyber-Angriffes per Ransomware

Cybercrime

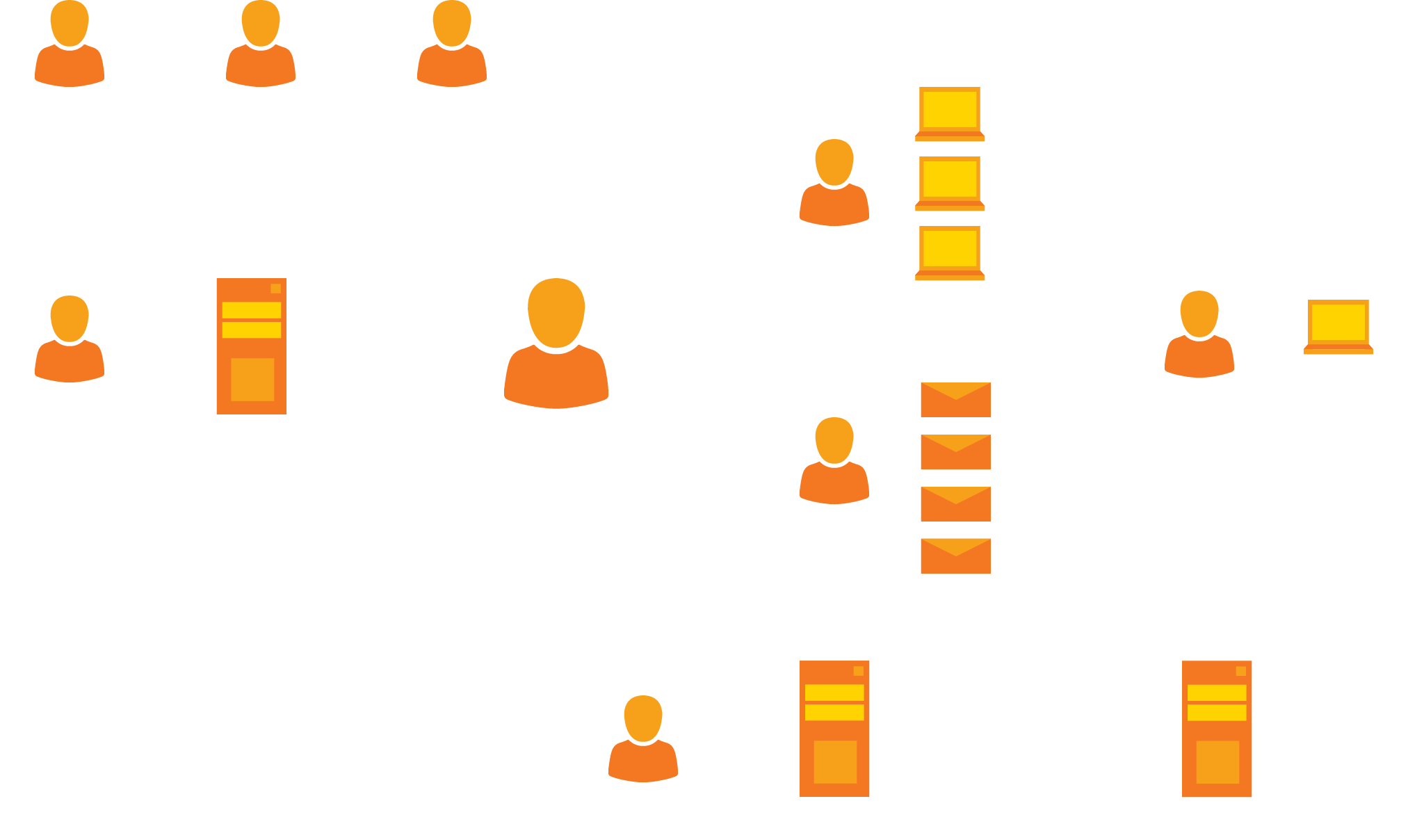

Im letzten Teil wendete ich mich dem Themengebiet organisierte Kriminalität im Bereich Cybercrime zu. Analysen in diesem Bereich zeigen, dass die Strukturen immer professioneller werden und Systeme aus einzelnen Dienstleistungen entstehen. In Anlehnung an das Thema Cloud-Computing hat sich hier die Bezeichnung „Cybercrime as a Service“ – kurz CaaS – etabliert.

Anhand verschiedener Hacks und Ermittlungsergebnisse gibt es immer wieder Einblicke in die Systeme der Cyber-Banden. Ich stellte im Cyber Security Vortrag einige spannende und überraschende Details daraus vor.

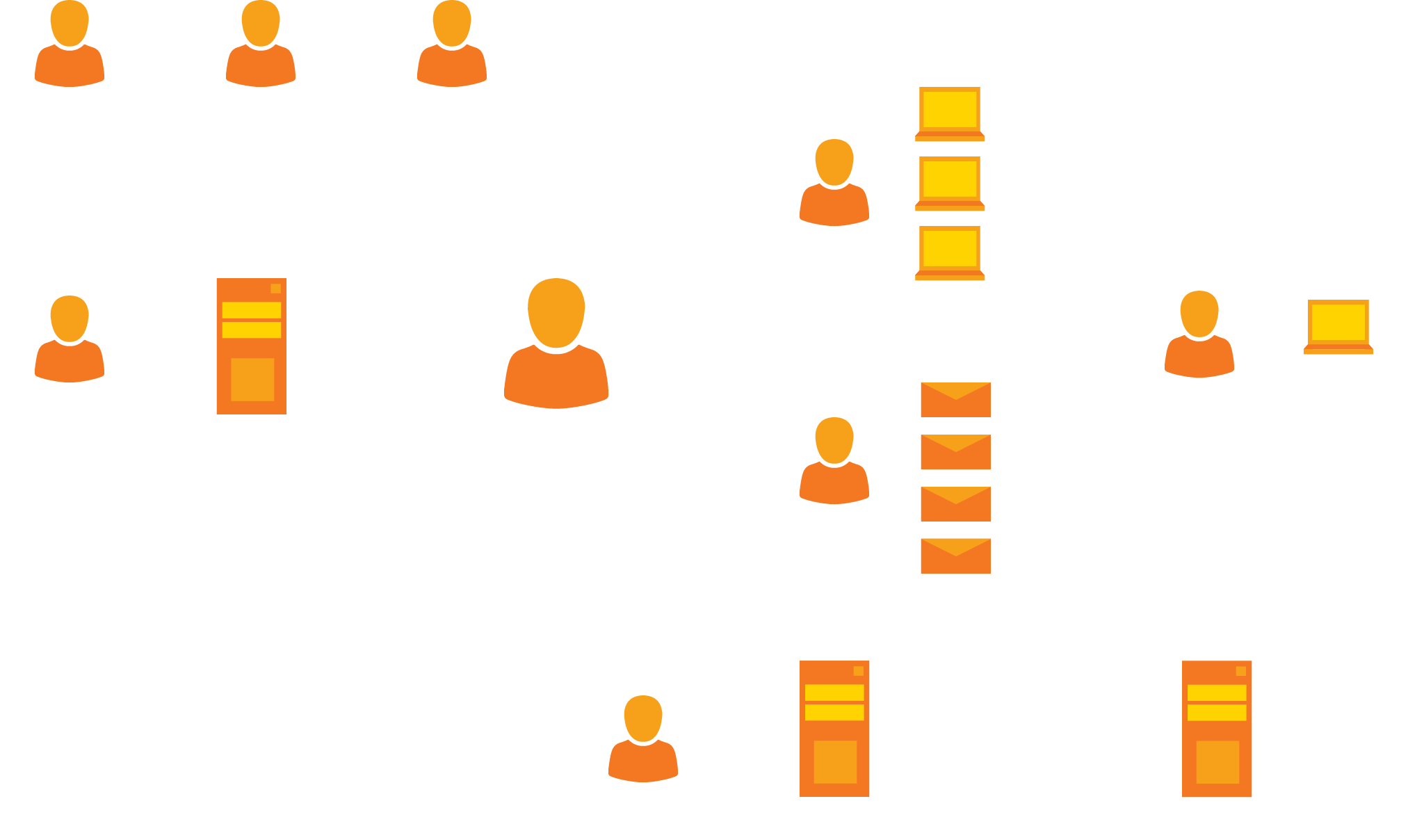

Netzwerk hinter einer Cyber-Attacke – Cybercrime as a Service

Netzwerk hinter einer Cyber-Attacke – Cybercrime as a Service

Cyber Security Vortrag

Der Online-Vortrag „Cybercrime as a Service (CaaS) & Ransomware-Bedrohungen“ fand am 13.10.2022 von 14:00 – 15:00 Uhr im Rahmen der Veranstaltungsreihe der Hochschule Albstadt-Sigmaringen zum „European Cyber Security Month“ (ECSM) statt. Die kompletten Folien des Vortrags gibt es als Download (PDF) oder können hier direkt eingesehen werden:

Einen weiteren Vortrag biete ich im Rahmen des „European Cyber Security Month“ (ECSM) noch an:

- DDoS-Angriffe: Gefahren und Verteidigungsstrategien

26.10.2022 | 14:00 – 15:00 Uhr (zur Anmeldung)