Blog-Kategorie Cyber Security

In diesem Bereich finden Sie alle Blog-Artikel, die von den Themen IT-Sicherheit, Cyber Security, Informationssicherheit und Datenschutz handeln. Zusätzlich gibt es Fachartikel aus dem Themenbereich IT Forensik.

In diesem Bereich finden Sie alle Blog-Artikel, die von den Themen IT-Sicherheit, Cyber Security, Informationssicherheit und Datenschutz handeln. Zusätzlich gibt es Fachartikel aus dem Themenbereich IT Forensik.

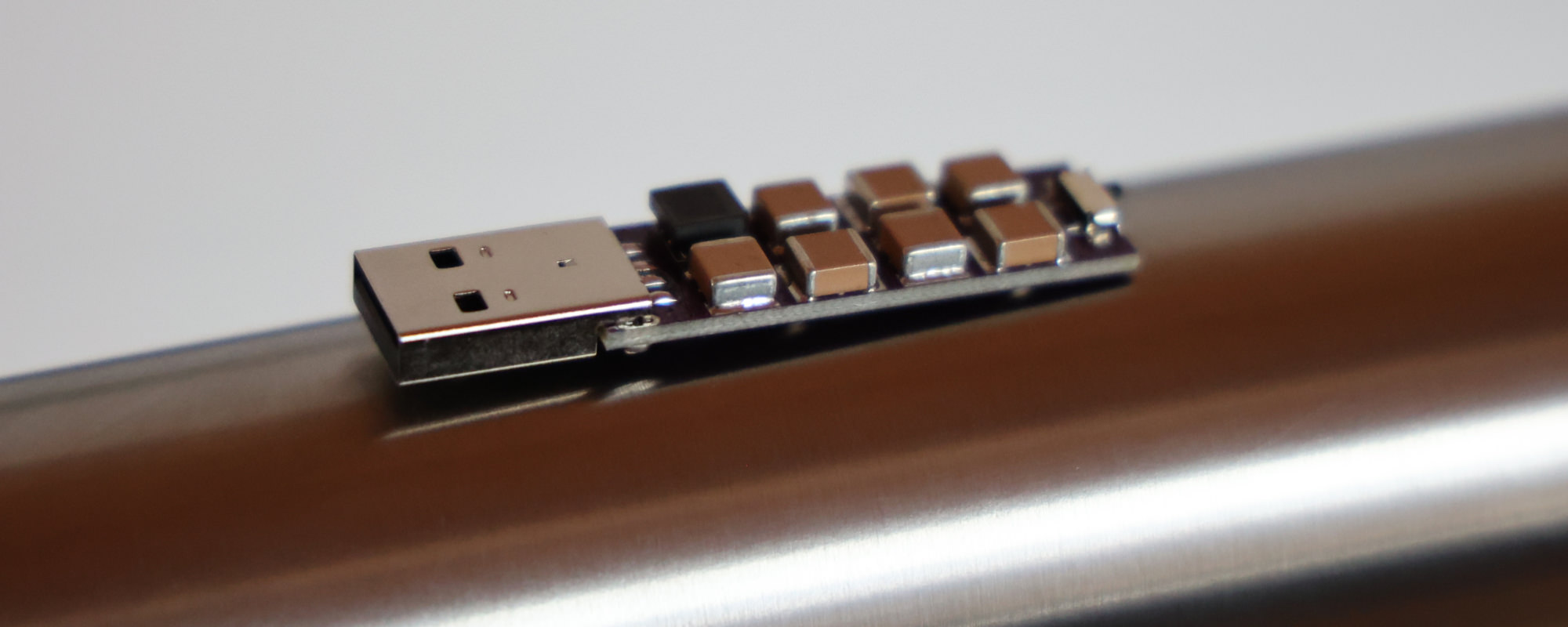

Hacking Hardware

11.02.2024

Hacking Hardware

14.01.2024

Hacking Hardware

07.01.2024

Hacking Hardware

17.12.2023

Cyber Security

10.12.2023

Hacking Hardware

12.11.2023

Hacking Hardware

29.10.2023

Hacking Hardware

15.10.2023

Hacking Hardware

07.10.2023

Hacking Hardware

03.09.2023