Einrichtung und Oberfläche des Cloud C2 Servers

Die Hak5 Cloud C2 ist eine zentrale Verwaltungsplattform für die Hak5 Penetration Test Produkte. Mit dieser Lösung können Sie Ihre Hak5-Geräte aus der Ferne überwachen, verwalten und steuern. Über eine Webschnittstelle bietet sie Echtzeit-Visualisierung, Berichterstellung und Gerätekonfiguration.

Im Artikel „Artikelserie: Cloud C2 Server von Hak5“ habe ich einen Überblick über die Möglichkeiten der Cloud C2 Lösung von Hak5 gegeben. Anschließend habe ich in „Installation des Cloud C2 Servers von Hak5“ gezeigt, wie man selbst einen Cloud C2 Server installieren kann. In diesem Artikel wird nun auf die Einrichtung und die Funktionen der Oberfläche eingegangen.

Setup

Zu Testzwecken habe ich die Cloud C2 Lösung von Hak5 auf einem kleinen vServer installiert. Wie im vorherigen Artikel beschrieben, werden für die Installation das Setup-Token und der Lizenzschlüssel benötigt. Der Lizenzschlüssel wird über den Shop von Hak5 generiert – auch für die kostenlose Version.

Das Setup-Token wird beim direkten Start in der Ausgabe angezeigt. Bei der Ausführung als Service, d.h. als permanente Installation, wird das Setup-Token über den Status ausgegeben.

$ sudo systemctl status cloudc2.service

Eingaben

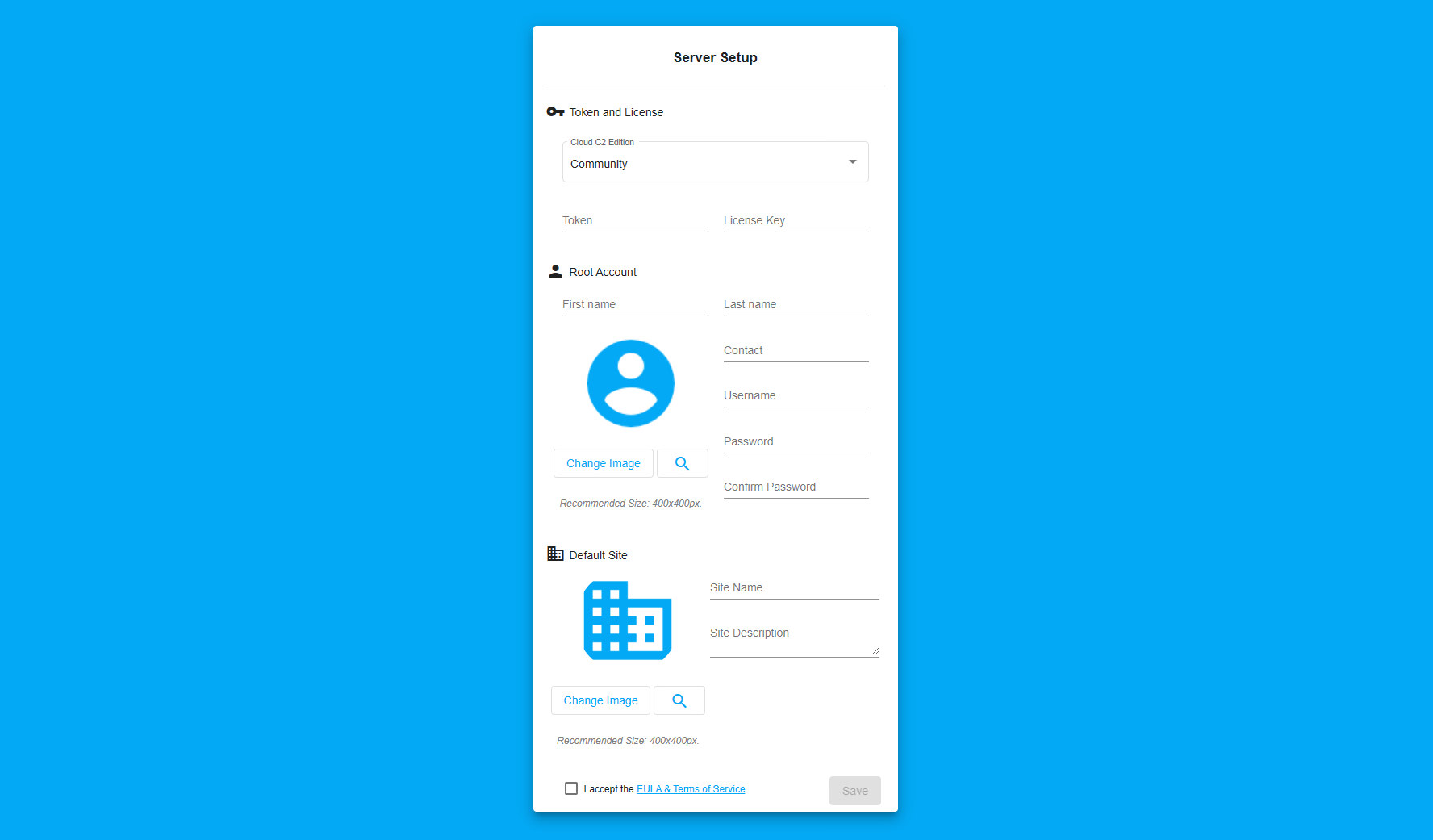

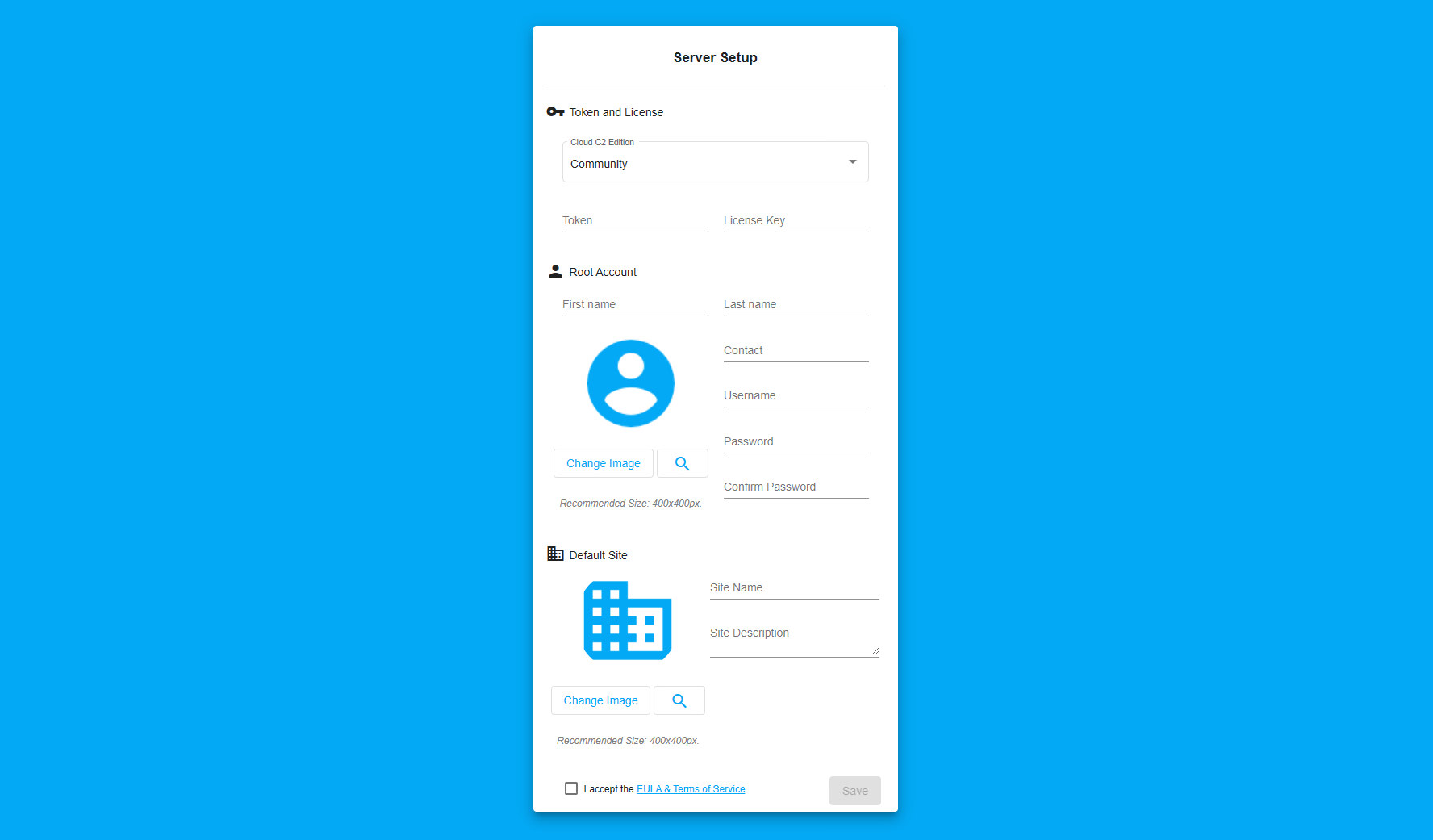

Rufen Sie nun die IP-Adresse oder URL auf, je nach Art der Installation, um das Setup zu öffnen. Im obigen Beispiel also http://127.0.0.1:8080 oder https://c2.example.com. Das Setup wird nun angezeigt.

Setup der Cloud C2 Lösung von Hak5

Setup der Cloud C2 Lösung von Hak5

Im oberen Bereich „Token and License“ wählen Sie zunächst aus, welche Version von Cloud C2 Sie besitzen. Wenn Sie die kostenlose nicht-kommerzielle Lizenz „Community“ verwenden, können Sie den Eintrag so belassen. Geben Sie unter Token Ihr Setup-Token ein. Dies ist ein Schutz, damit das Setup nicht einfach von jemand anderem beendet werden kann, der zufällig die URL aufruft. Rechts daneben tragen Sie in das Feld „Licence Key“ ein, den Sie von Hak5 über die Bestellung im Online-Shop erhalten haben.

Geben Sie nun im nächsten Abschnitt „Root Account“ die Daten Ihres Hauptbenutzers ein. Alle Felder müssen ausgefüllt werden, um fortfahren zu können.

Im letzten Abschnitt „Default Site“ können Sie noch einen Namen vergeben und ein Logo hochladen. Dies ist praktisch, wenn Sie z.B. mehrere C2 Cloud Lösungen bei verschiedenen Kunden einsetzen, um diese zu unterscheiden.

Um die Einrichtung der Cloud C2 Lösung von Hak5 abzuschließen, müssen Sie noch die Lizenzbedingungen durch Anklicken des Kontrollkästchens akzeptieren und abschließend auf den Button „Speichern“ klicken. Sie werden nun zum Login weitergeleitet.

Oberfläche

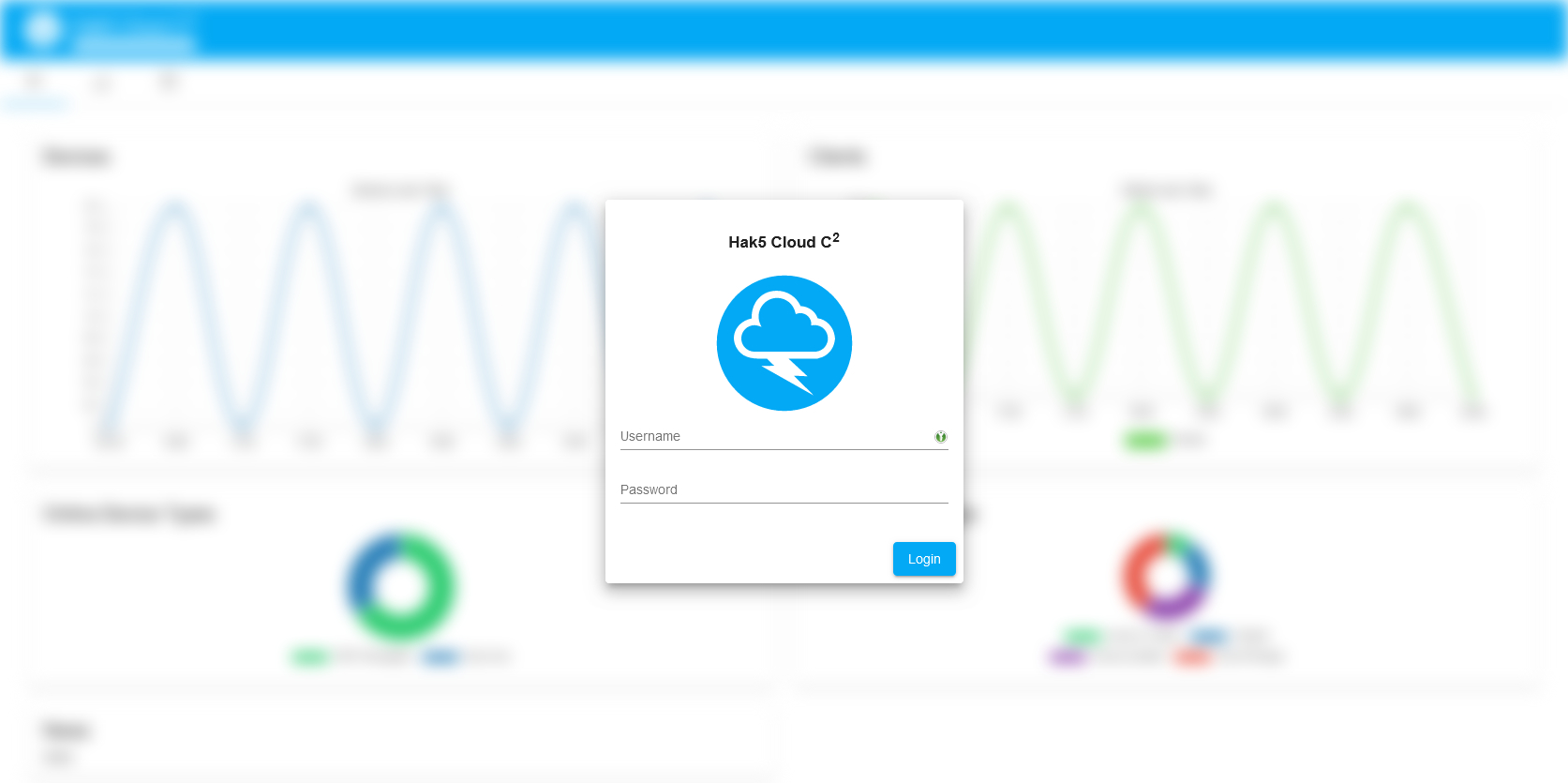

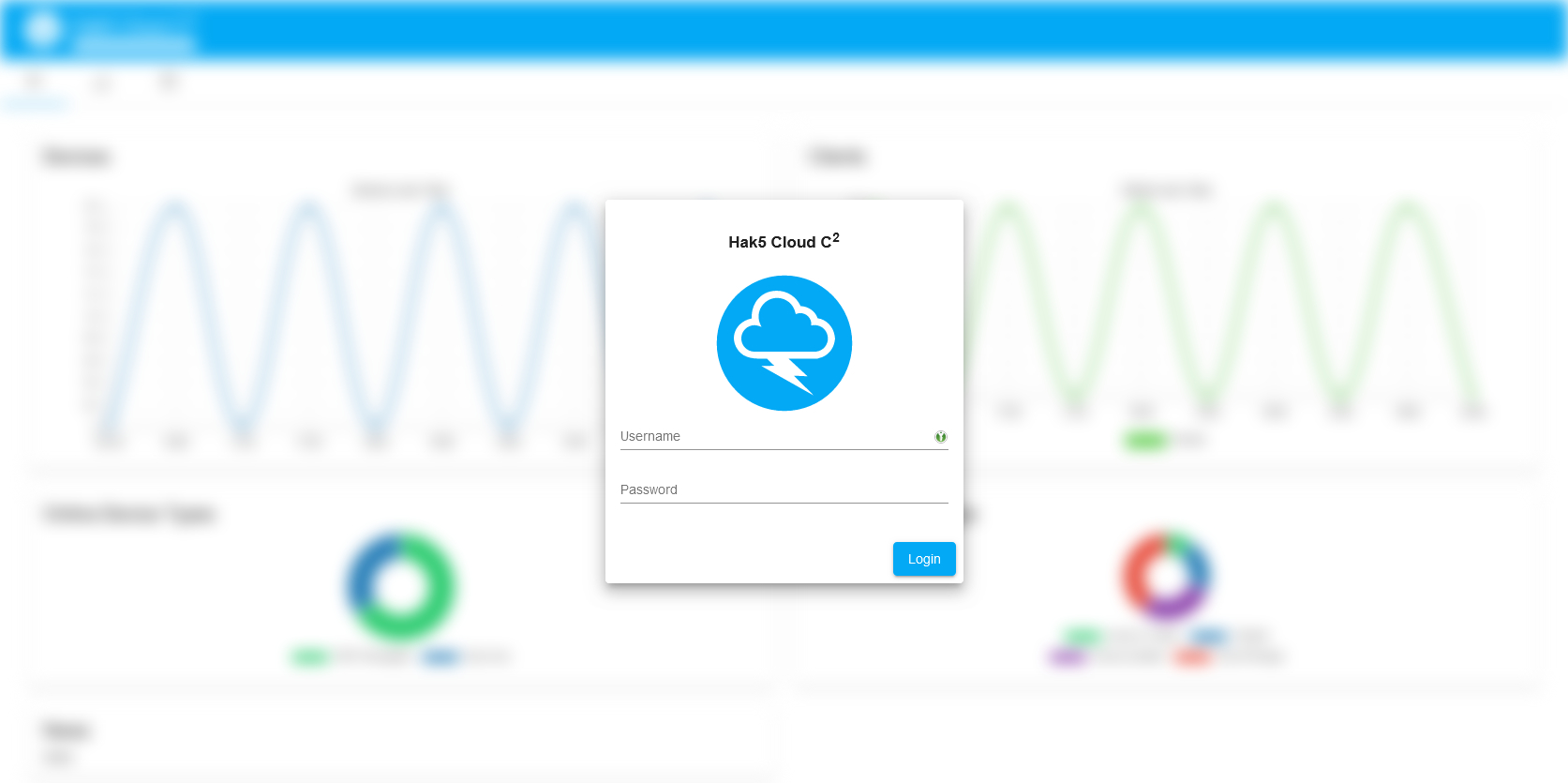

Nach Abschluss der Einrichtung wird nun immer die Anmeldeseite Ihrer Cloud C2-Installation angezeigt. Melden Sie sich mit Ihren Zugangsdaten an.

Login-Seite der Cloud C2 Installation

Login-Seite der Cloud C2 Installation

Dashboard

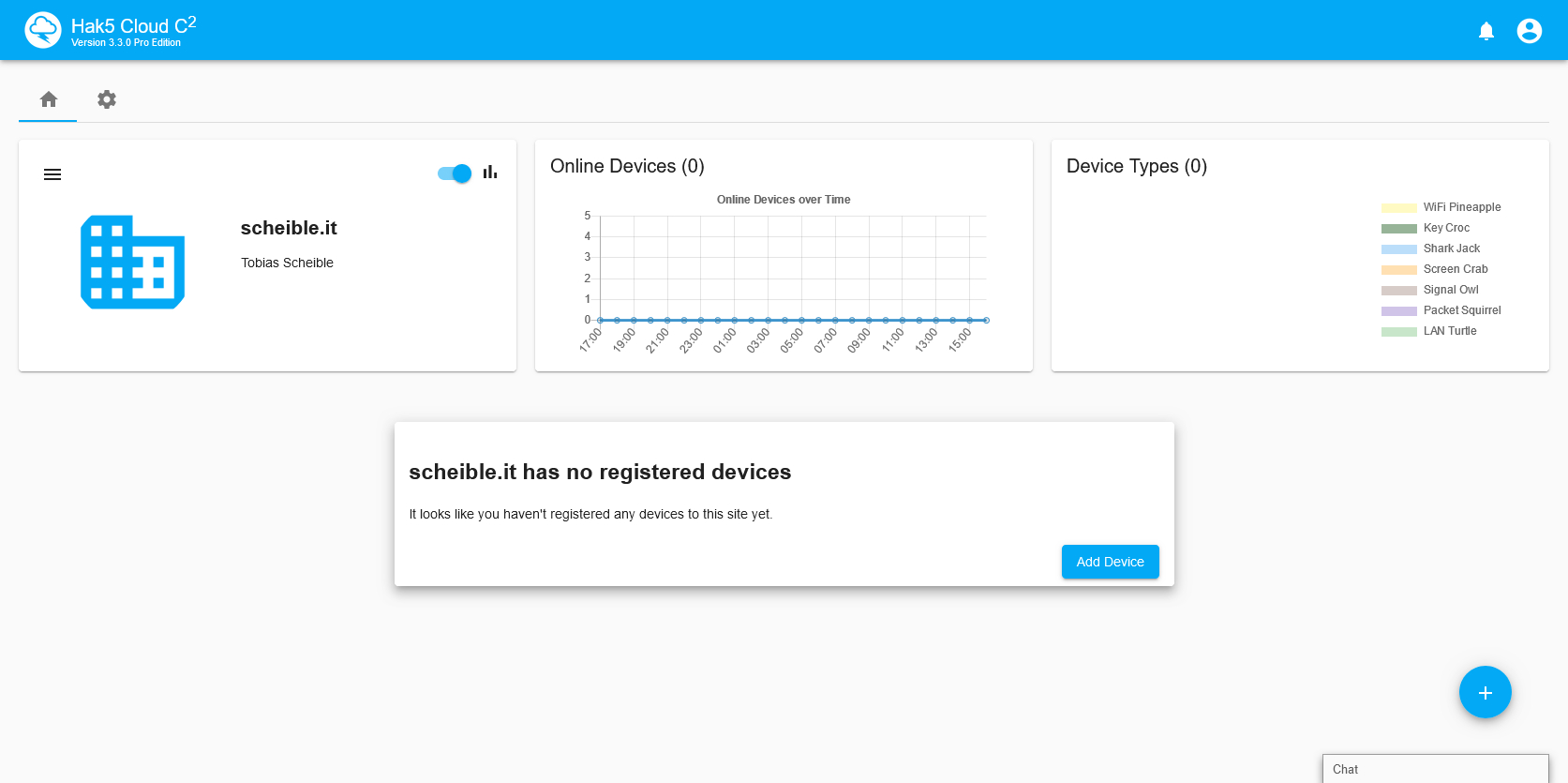

Nach erfolgreicher Anmeldung gelangen Sie auf das zentrale Dashboard. Hier erhalten Sie einen Überblick über den Status der angeschlossenen Geräte. In meinem Beispiel sieht es noch leer aus, da ich noch keine Geräte angeschlossen habe. Dies wird aber in den nächsten Artikeln noch der Fall sein.

Dashboard des Cloud C2 Servers

Dashboard des Cloud C2 Servers

Links wird die konfigurierte „Sites“ angezeigt. Über das Kontextmenü (Burger-Icon) kann zwischen verschiedenen „Sites“ gewechselt werden. Dies ist jedoch nur für Benutzer mit der größten Lizenz relevant. Daneben werden zwei Statistiken über die angeschlossenen Geräte angezeigt.

Darunter befindet sich der wichtigste Punkt, hier können neue Geräte hinzugefügt werden. Einmal über den Button „Add Device“, der sichtbar ist, wenn noch kein Gerät angeschlossen ist. Oder über das runde blaue Icon unten rechts mit dem Pluszeichen.

Einstellungen

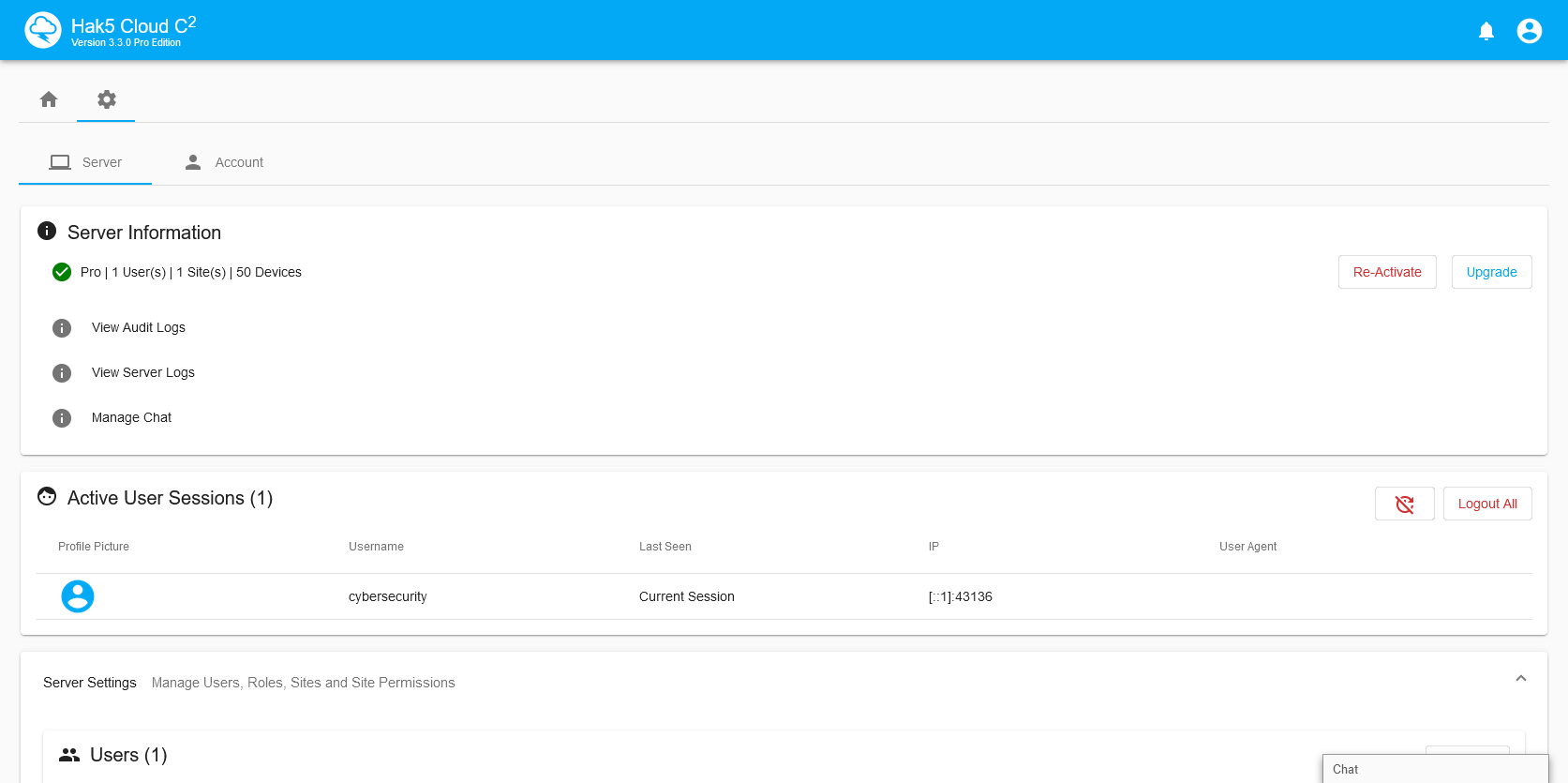

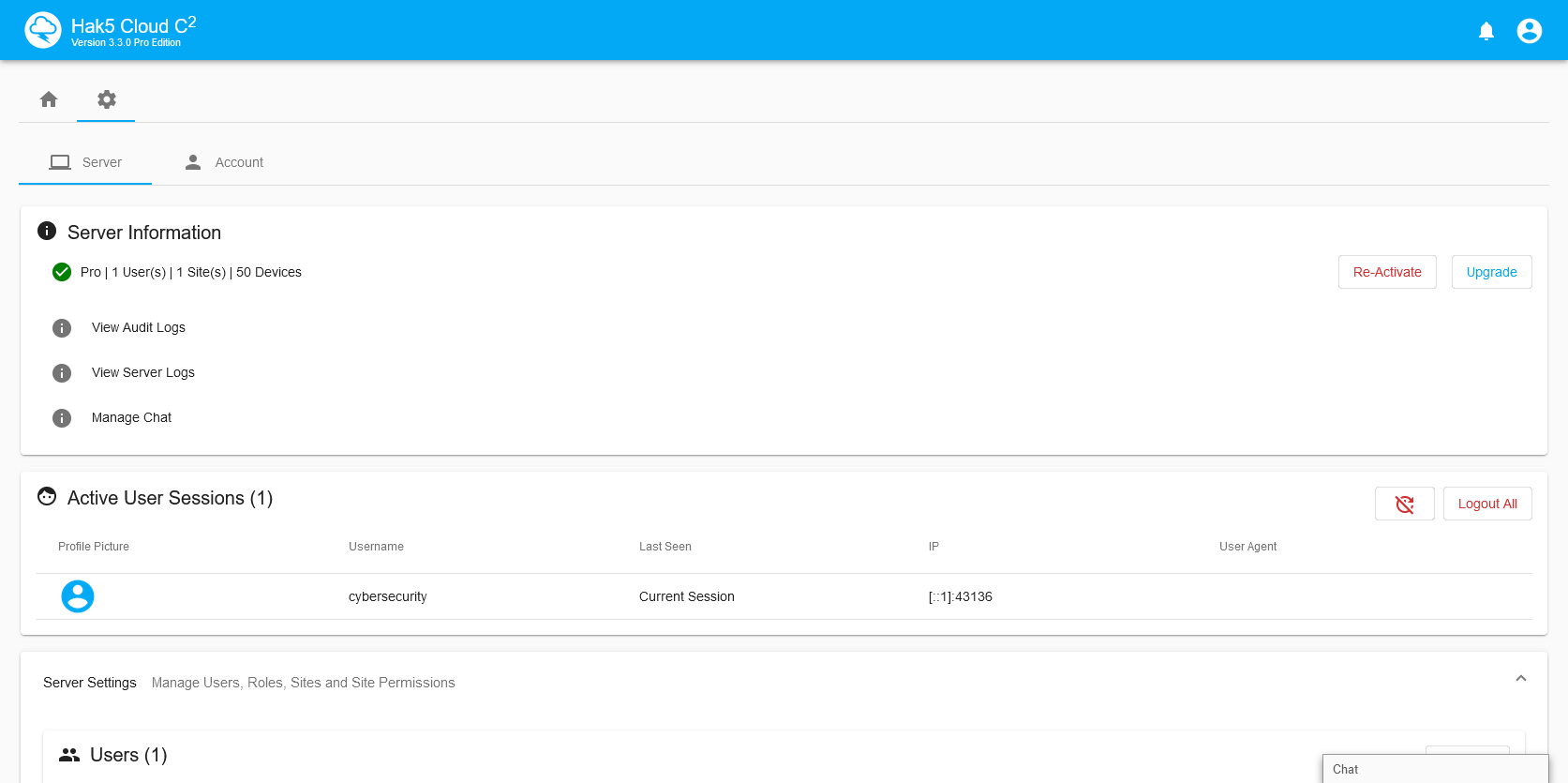

Klicken Sie auf das Zahnradsymbol oben links im Menü, um zu den Einstellungen zu gelangen. Dieser Bereich ist unterteilt in „Server“ und „Account“.

Einstellungen der Cloud C2 Installation

Einstellungen der Cloud C2 Installation

Im ersten Bereich „Server“ erhalten Sie einen Überblick über die grundlegenden Informationen und können hier die Lizenz ändern oder ein Speicherlimit einstellen.

Im Bereich Account können Sie Ihre Benutzerdaten bearbeiten, das Design ändern oder festlegen, ob auf dem Dashboard Statistiken angezeigt werden sollen.

Benachrichtigungen und Menü

Wenn Sie auf die Glocke oben links klicken, werden die letzten Benachrichtigungen wieder angezeigt. Wenn Sie auf das Benutzerbild ganz rechts klicken, erhalten Sie ein weiteres Menü. Hier finden Sie noch einmal Links zu den bekannten Optionen und eine Option zum Abmelden.

Fazit Cloud C2 Oberfläche

Damit kennen Sie alle Elemente der Web-Oberfläche Ihres Cloud C2 Servers von Hak5. Die Oberfläche ist generell einfach zu bedienen und intuitiv aufgebaut. Damit können Sie die verschiedenen Hak5-Geräte in Ihrem Unternehmen bequem zentral verwalten.

Artikelserie

In dieser Artikelserie beschreibe ich die Nutzung des Cloud C2 Servers von Hak5. Neben der Installation und Nutzung zeige ich die Integration verschiedener Hardware-Tools von Hak5. Die Artikelserie „Cloud C2 Server von Hak5“ besteht aus folgenden Artikeln:

- Installation des Cloud C2 Servers von Hak5

- Einrichtung und Oberfläche des Cloud C2 Servers

- Screen Crab mit dem Cloud C2 Server verbinden

- Key Croc mit dem Cloud C2 Server nutzen

- Packet Squirrel über den Cloud C2 Server steuern

- WiFi Pineapple und der Cloud C2 Server