Tools des Bash Bunny verwenden

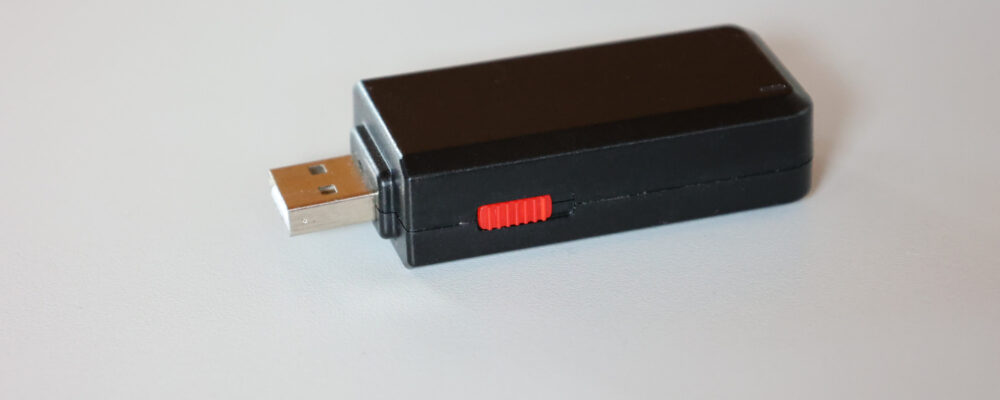

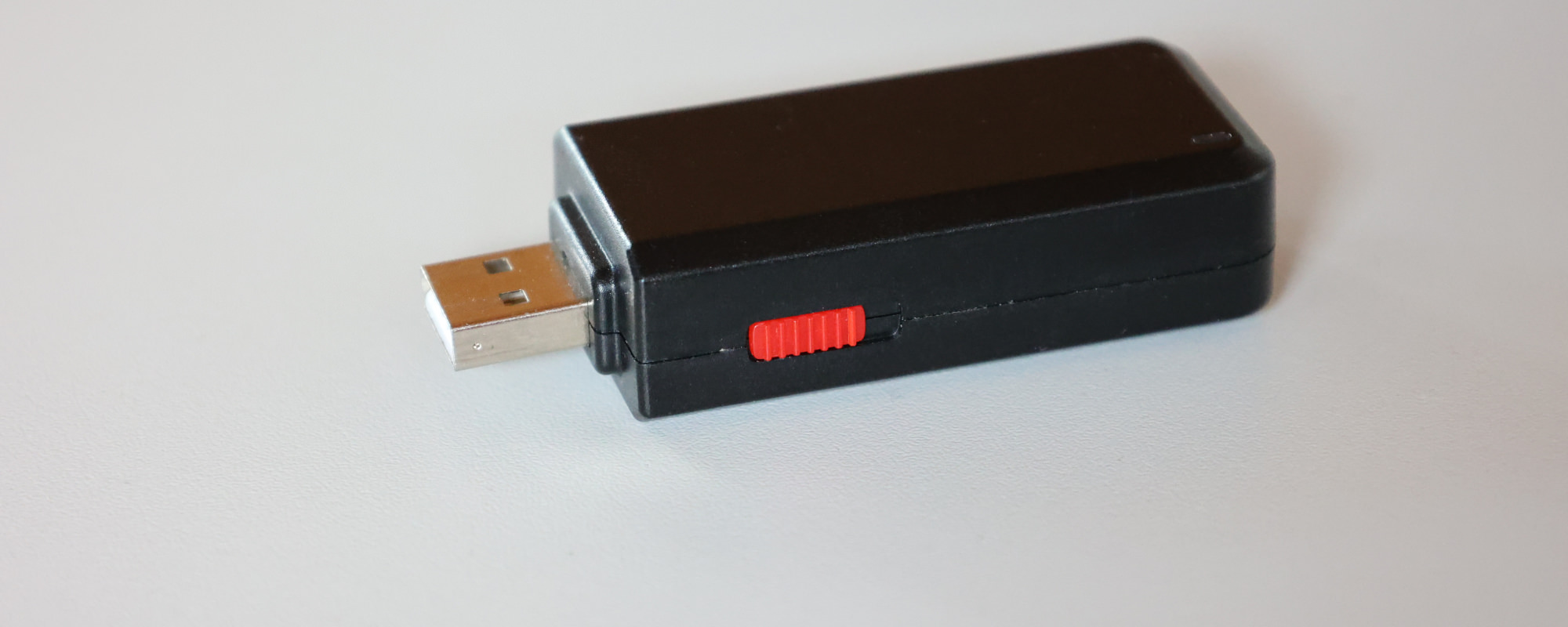

Der Bash Bunny von Hak5 ist eine Hardware in Form eines größeren USB-Sticks, mit dem BadUSB-Angriffe durchgeführt werden können. Mit dieser leistungsfähigen Hardware können aber auch mehrere verschiedene USB-Geräte gleichzeitig simuliert werden, was komplexe Angriffsszenarien ermöglicht.

Viele Werkzeuge können auf dem Bash Bunny wie auf einem typischen Debian-basierten Linux-Rechner installiert werden – z.B. mit apt install oder git clone. Dazu wird nur eine Internetverbindung benötigt, wie ich in Bash Bunny: SSH + Internet beschrieben habe. Für einige Tools gibt es jedoch eine vereinfachte Vorgehensweise, die keinen Internetzugang erfordert.

Dazu muss Bash Bunny in den Arming-Modus gebracht werden und die Tools in das .deb-Format oder ganze Verzeichnisse können einfach in das Verzeichnis /tools im Root-Verzeichnis des Bash-Bunny-Laufwerks kopiert werden. Beim nächsten Start von Bash Bunny im Attack-Modus werden diese Tools dann installiert – angezeigt durch die SETUP LED (durchgehend magentafarbenes Licht). Derzeit stehen die folgenden vier Tools zur Verfügung:

Weitere Informationen finden Sie im offiziellen Handbuch des Bash Bunny und im Forum [Info] Tools.