Packet Squirrel Mark II von Hak5

Vor kurzem hat Hak5 (hak5.org) die neue Version des Packet Squirrel, genannt Mark II, vorgestellt. Hak5 ist ein in der Cyber-Security-Szene sehr bekannter Anbieter, der sich auf die Herstellung von Hacking- und Pentest-Hardware spezialisiert hat. Hak5 ist der größte Anbieter in diesem Bereich und bietet eine große Bandbreite an unterschiedlicher Hardware an.

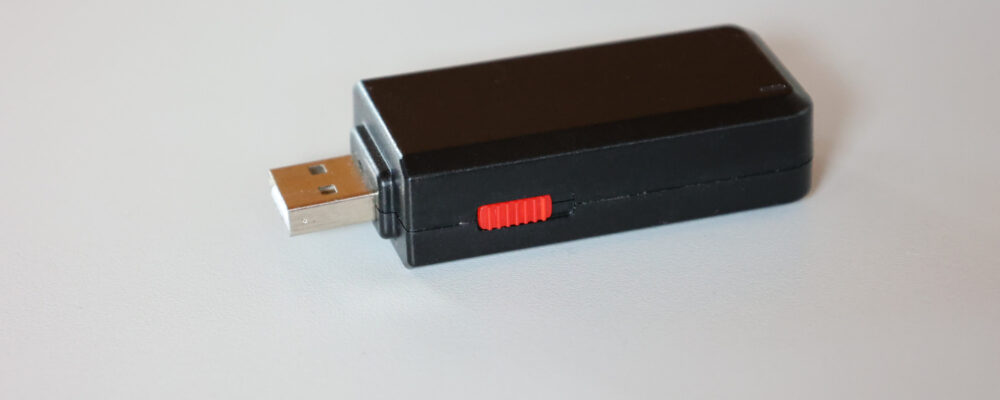

Der Packet Squirrel ist kaum größer als eine Streichholzschachtel und kann daher unauffällig platziert werden. Ein bestehender Netzwerkanschluss wird abgezogen und in den Packet Squirrel gesteckt. Über einen zweiten LAN-Port wird der Packet Squirrel mit dem vorhandenen Netzwerkteilnehmer verbunden. Nachdem die Stromversorgung über ein USB-Kabel hergestellt wurde, kann der Packet Squirrel voll auf die Netzwerkverbindung zugreifen. Über einen Schiebeschalter können verschiedene Payloads vorgewählt werden, die dann automatisch abgearbeitet werden.

Neue Version

Von außen ist der neue Packet Squirrel nicht von seinem Vorgänger zu unterscheiden. Es ist eher eine Weiterentwicklung als eine große Neuentwicklung. Vor allem auf der Softwareseite hat sich viel getan.

Der Packet Squirrel Mark II von Hak5 bringt in der neuen Version diese zusätzlichen Features mit:

- Webinterface: Die größte Neuerung ist, dass das Packet Squirrel nun über ein Webinterface administriert werden kann und nicht mehr ausschließlich über SSH.

- Netzwerkmodi: Neu sind die Modi JAIL (nur eine Verbindung zum Netzwerk) und ISOLATE (gar keine Netzwerkverbindungen).

- VPN-Integration: VPN ist als Netzwerk-Modus verschwunden, stattdessen wird VPN nun in den anderen Modi unterstützt.

- Software: Neue DuckyScript, die Kommandosprache für die Payloads, Kommandos wurden hinzugefügt und Python 3 wird unterstützt.

In weiteren Blogeinträgen werde ich den Packet Squirrel Mark II von Hak5 genauer unter die Lupe nehmen und die neuen Features testen.