Teil 3: Arten und Ebenen von Clouds

Arten von Clouds

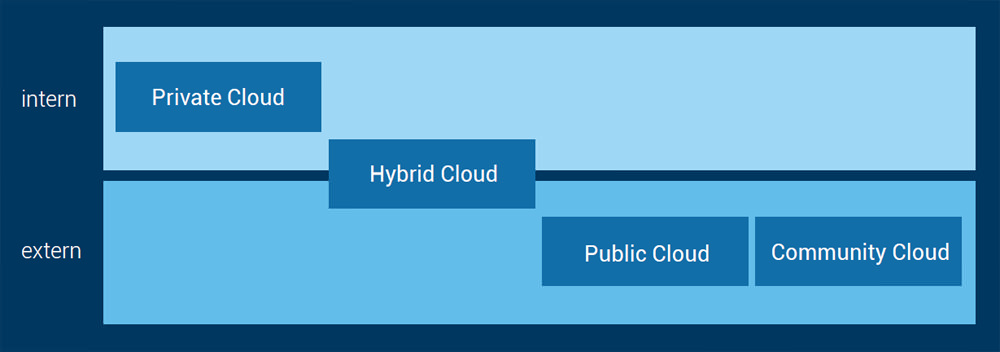

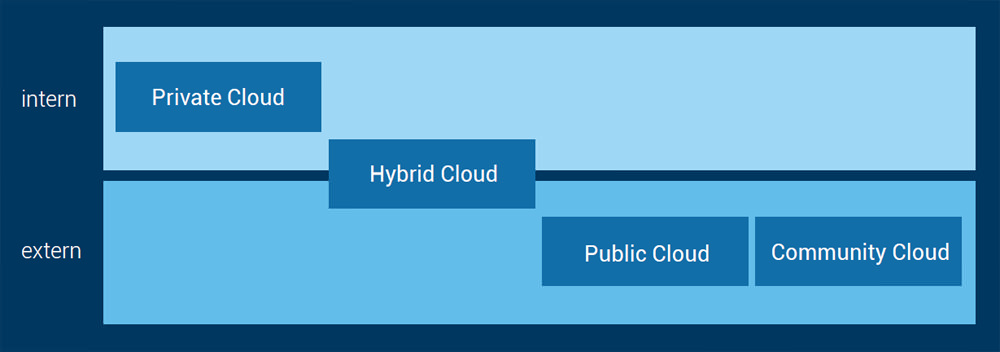

Cloud-Computing Arten: Private – Hybrid – Public – Community

Cloud-Computing Arten: Private – Hybrid – Public – Community

Grundsätzlich kann Cloud-Computing in zwei Bereiche unterteilt werden: Public und Private Clouds. Public Clouds werden von externen Anbietern betrieben und von vielen Benutzern in Anspruch genommen. Zum Beispiel laufen auf der Cloud-Platform Windows Azure mehrere Instanzen von unterschiedlichen Kunden.

Private Clouds werden von einem Unternehmen betrieben und stellen eine Inhouse-Lösung dar. Ein bekanntes Beispiel dafür ist die Dropbox Alternative ownCloud, die auf einem eigenen Webserver installiert werden kann.

Eine Mischform aus diesen beiden Formen stellt die Hybrid Cloud dar. Hierbei betreibt ein Unternehmen eine Private Cloud und nutzt eine Public Cloud als Backup-Lösung oder um Lastspitzen abzufangen. So können mehrere QNAP-NAS-Systeme zu einer lokalen Private Cloud miteinander verknüpft werden und es kann über den Public Cloud Anbieter ElephantDrive ein Backup erstellt werden.

Eine Sonderform stellt die Community Cloud dar. Hier schließen sich mehrere Unternehmen zusammen und nutzen gemeinsam eine Private Cloud.

Ebenen von Clouds

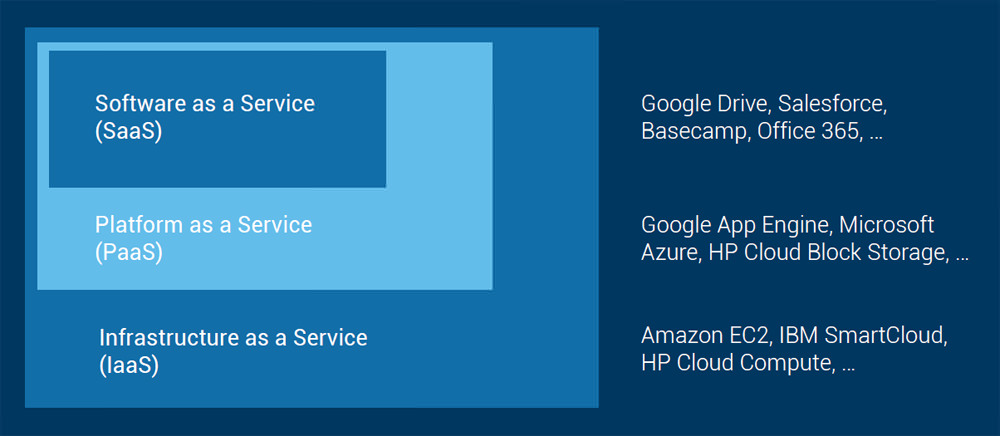

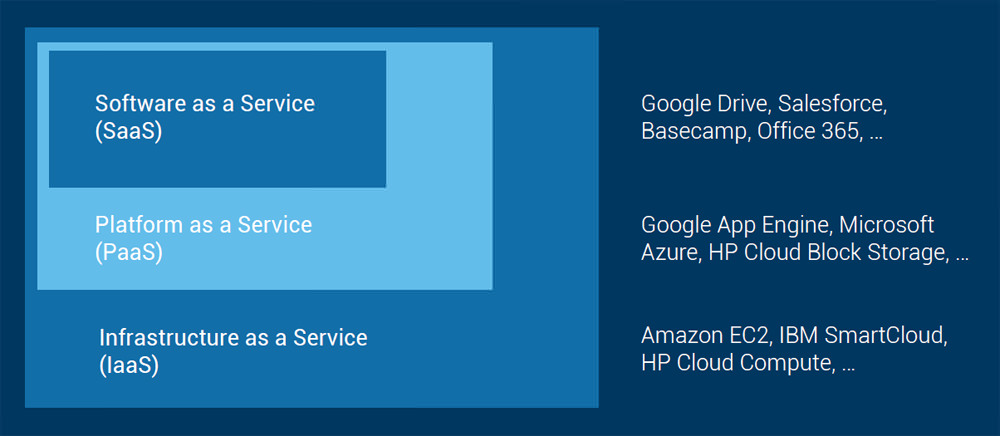

Cloud-Computing Ebenen: SaaS – PaaS – Iaas

Cloud-Computing Ebenen: SaaS – PaaS – Iaas

Es wird zwischen drei Ebenen bei Cloud-Computing unterschieden. Die erste Ebene repräsentiert die Infrastruktur (IaaS – Infrastructure as a Service). Hier werden zum Beispiel Dateien gespeichert und es wird auf Datenbanken zugegriffen. Unter dem Namen Amazon Web Services stellt Amazon mehrere Cloud-Dienste bereit. So können mit dem Service Elastic Compute Cloud (EC2) von Amazon virtuelle Host erstellt werden, die in der Cloud von Amazon betrieben werden. Ein weiterer Anbieter auf der Infrastruktur Ebene ist zum Beispiel IBM mit der SmartCloud.

In der nächsten Ebene, die als PaaS – Platform as a Service bezeichnet wird, werden Programme direkt ausgeführt. Hier kann zum Beispiel die Google App Engine oder Windows Azure genutzt werden, um schnell eine Entwicklungsumgebung aufzusetzen oder beliebig skalierbare Leistungen für eine Produktivversion abzurufen.

Die letzte Ebene der Cloud ist die Software selbst. Hier wird dem Benutzer das Interface als Service bereitgestellt. Dieses Prinzip wird als Software as a Service bezeichnet. Das prominenteste Beispiel hierfür ist die oben bereits erwähnte Office Anwendung Google Drive.

Die unterschiedlichen Ebenen der Cloud lassen sich beliebig miteinander kombinieren und auch mit Nicht-Cloud-Anteilen verknüpfen, sodass eine scharfe Abgrenzung der „Wolke“ nahezu unmöglich ist. Laut Definition ist jedoch grundsätzlich von Cloud-Computing die Rede, sobald Ressourcen flexibel über das Internet zugeteilt werden können.

Die Spannbereite reicht dabei wie bereits erläutert über mehrere Ebenen hinweg von einfacher Rechenleistung, über Speicherkapazität bis hin zu Software. Im Vergleich zur klassischen IT-Outsourcing stehen bei Cloud-Computing die schnellere Flexibilität und die Grundprinzipien „Nutzung nach Bedarf“ und „Bezahlung nach Nutzung“ im Vordergrund.

Oftmals wird das Webhosting ebenfalls als Cloud bezeichnet. Streng genommen handelt es sich an dieser Stelle aber nicht um Cloud-Computing, da sich die benötigten Ressourcen normalerweise auf einem Server befinden.

Im nächsten Teil “Vor- und Nachteile der Cloud” werden die einzelnen Vor- und Nachteile von Cloud-Computing vorgestellt.

Dieser Blogbeitrag ist Teil der Artikelserie “Sicherheit in der Wolke”.

Hier geht es zu den anderen Teilen:

Teil 1: Was ist Cloud-Computing?

Teil 2: Der Weg zur Cloud

Teil 3: Arten und Ebenen von Clouds

Teil 4: Vor- und Nachteile der Cloud

Teil 5: Sicherheit und Cloud-Computing

Teil 6: Gefahren beim Cloud-Computing

Teil 7: Der Konflikt mit dem Datenschutz

Teil 8: Zusammenfassung