Ankündigung des Vortrags: Live-Hacking – BadUSB Angriffe

Innentäter nutzen bei gezielten Angriffen bösartige Hardware, um Rechnersysteme anzugreifen. Hier ist besonders die USB-Schnittstelle im Fokus der Angreifer, da viele Geräte direkt angeschlossen werden können, welche direkt vom Betriebssystem ohne weitere Installation unterstützt werden. Zum Beispiel kann ein entsprechender USB-Stick vorab programmiert werden und sobald er angeschlossen wird, wird er vom System als neue Tastatur erkannt. Damit können vorab festgelegte Eingaben sehr schnell ausgeführt werden und nahezu jede Funktion auf einem Rechner nutzen und beliebige Programme aufrufen. Dies wird als Keystroke Injection Angriff bezeichnet. Da verschiedene Angriffe über bösartige USB-Geräte möglich sind, hat sich der Begriff BadUSB für dieses Bedrohungsszenario etabliert.

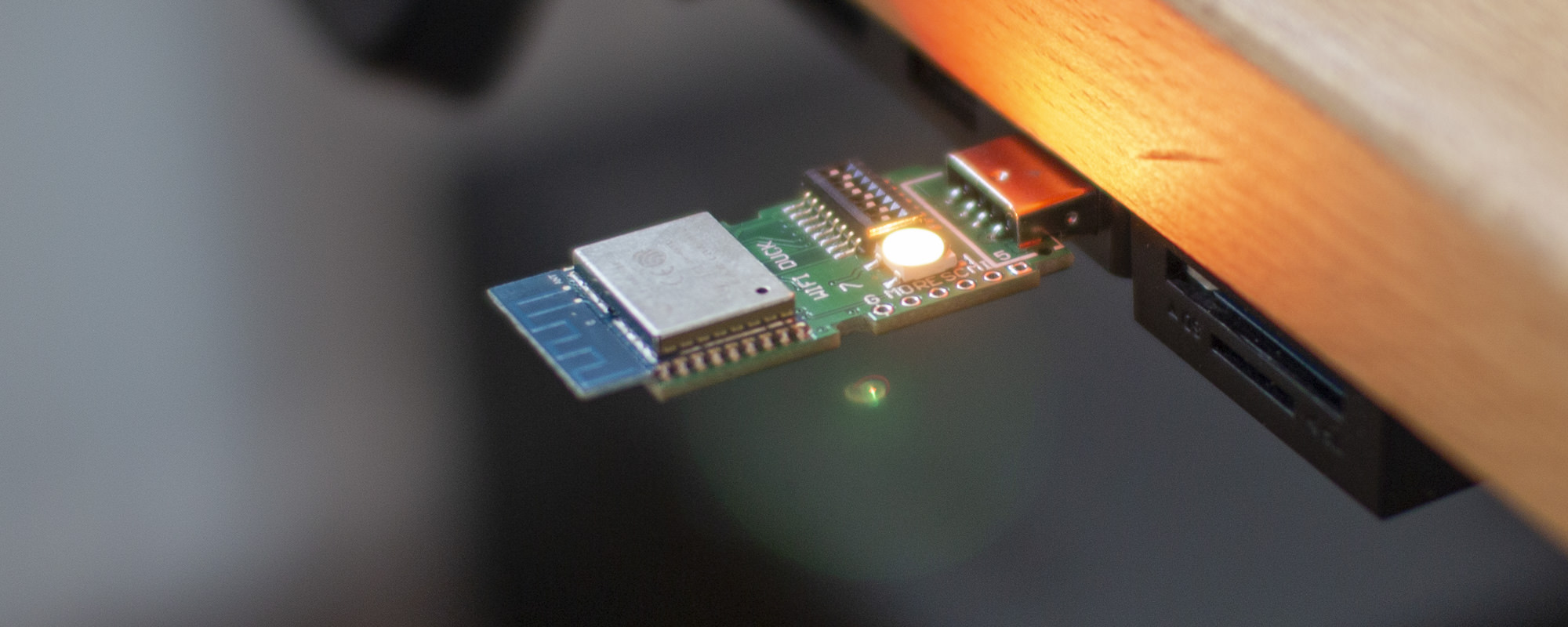

USB-Geräte, um Keystroke-Injection- und BADUSB-Angriffe durchzuführen

USB-Geräte, um Keystroke-Injection- und BADUSB-Angriffe durchzuführen

Um sich effektiv vor BadUSB-Angriffen zu schützen, müssen Sie wissen, wie Angreifer vor Ort vorgehen. Erleben Sie im Live-Hacking-Vortrag, wie mit einem Rubber Ducky, MalDuino, USBNinja-Kabel oder BashBunny ein Rechnersystem mit USB-Schnittstelle angegriffen wird und dabei beliebiger Code ausgeführt wird. Mit USB-Killer können sogar komplette Rechnersysteme zerstört werden kann. Neben der Vorstellung und Demonstration der Hardware Tools werden effektive Gegenmaßnahmen erläutert.

Anmeldung

Der Cyber Security Vortrag „Live-Hacking: BadUSB Angriffe” findet hybrid im Rahmen des Programms des VDI Zollern-Baar am 20. April 2022 von 19:15 Uhr bis 20:30 Uhr statt. Ich halte den Vortrag vor Ort (Hochschule Albstadt-Sigmaringen, 72458 Albstadt, Poststr. 6, Gebäude 205 im Raum 205-018) und gleichzeitig wird er online übertragen. Alle können sowohl vor Ort als auch online kostenlos teilnehmen und der Vortrag ist so ausgelegt, dass jeder etwas mitnehmen kann. Sie können sich einfach über das Anmeldeformular des VDI Zollern-Baar für den Vortrag eintragen. Ich freue mich auf Ihre Teilnahme.

Wow super interessanter Beitrag. Vor allem in Zeiten von Crypto Wallets auf dem Computer ist das noch wichtiger denn je, für solche Angriffe gewappnet zu sein!