Forschungsprojekt SEKT

Im Projekt SEKT untersuchen wir die Integration und IT-Sicherheit von elektronischen Kommunikationssystemen in smarten textilen Produkten und entwickeln praxisrelevante Sicherheitskonzepte und smarte Demonstratoren.

Aus den gewonnenen Erkenntnissen werden Handlungsempfehlungen abgeleitet und Lehrangebote für die Textil- und Bekleidungsbranche geschaffen. Damit wird ein intensiver interdisziplinärer und branchenübergreifender Know-how-Transfer gewährleistet.

Die Idee hinter SEKT

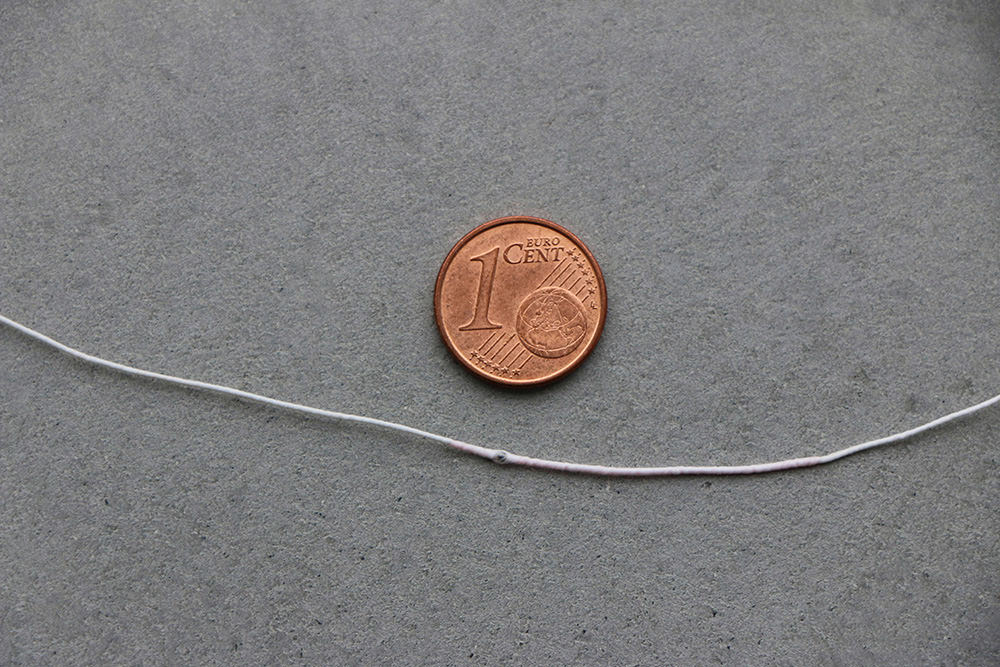

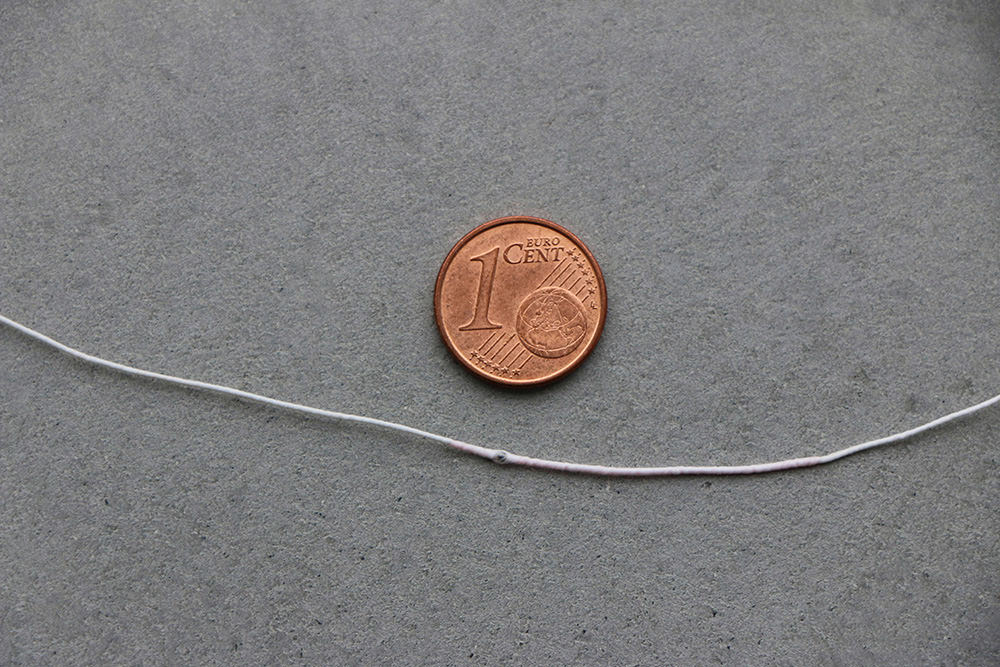

RFID-Chip in einem Garn integriert

RFID-Chip in einem Garn integriert

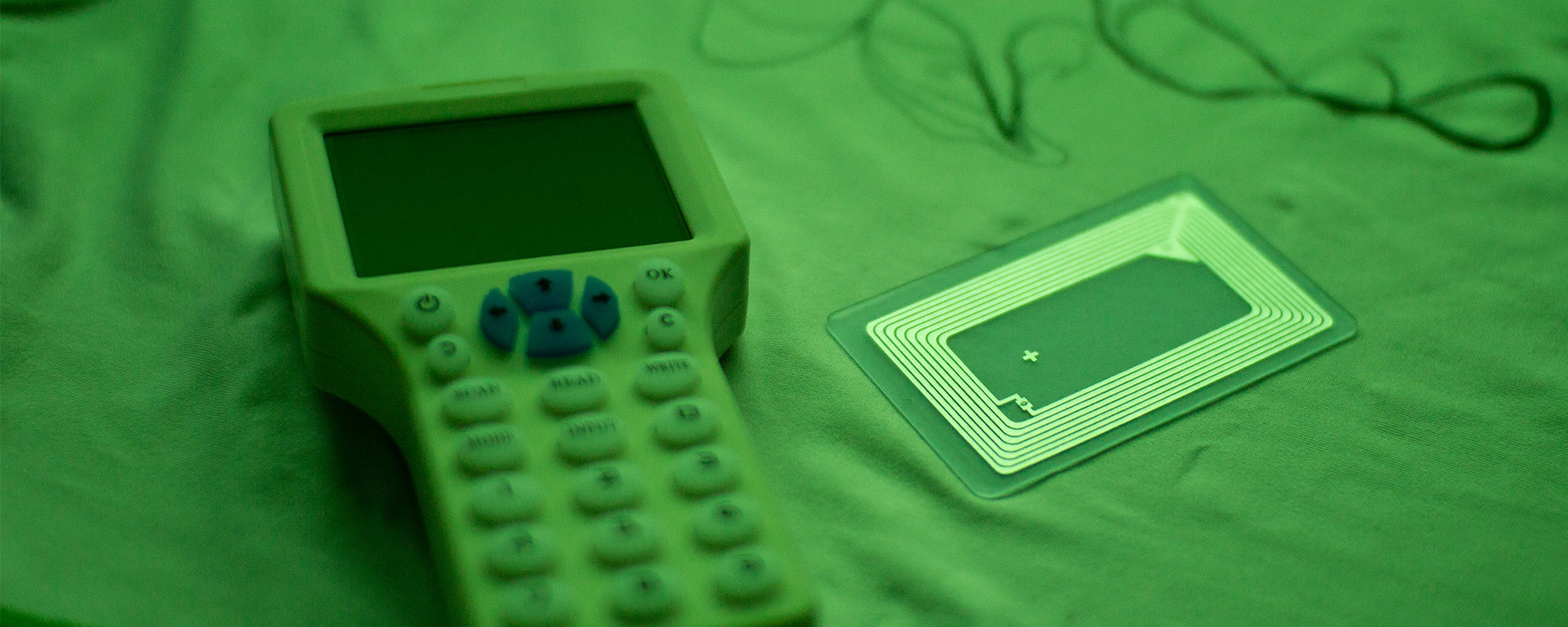

Ein Kollege hat sich neue Schuhe in einem normalen Fachgeschäft gekauft und bezahlt. Trotzdem schlug beim Verlassen des Geschäfts die Alarmanlage an. An die Kasse zurückgekehrt, merkte die Verkäuferin an, dass der Schuh in der Datenbank noch nicht als verkauft markiert worden sei. Auf Nachfrage wurde erklärt, dass es sich nicht um einen klassischen Chip zur Diebstahlsicherung handelt, sondern um einen in die Sohle vergossenen RFID-Chip. Daher wird an der Kasse „nur“ die ID ausgelesen und in der Datenbank als verkauft markiert. Am Ausgang erfasst ein Lesegerät diesen Chip und überprüft den Eintrag. Im Anschluss daran ist der Chip allerdings immer noch aktiv und kann potentiell später immer noch ausgelesen werden. Zum Beispiel, wenn das Geschäft das nächste Mal mit diesen Schuhen betreten wird. Damit stehen eventuell alle Türen für eine Überwachung offen – bis hin zum Erstellen von Bewegungsprofilen.

Daraufhin fingen wir an zu recherchieren, wie verbreitet RFID-Chips sind und stellten fest, dass es Unternehmen gibt, die in allen Produkten diese Chips verbaut haben. Zusätzlich entwickelten wir verschiedene mögliche Angriffsszenarien. In Gesprächen mit Unternehmen wurde uns klar, dass bei diesen bisher ein Angriff auf dieser Ebene nicht im Fokus steht. Gleichzeitig zeigte sich, dass viele gar nicht exakt wissen, welche Komponenten in ihren Produkten verwendet werden.

Zusätzlich stellten wir fest, dass die IT-Sicherheit bei der Entwicklung von Wearables und smarten textilen Produkten so gut wie keine Rolle spielt. Auf Messen konnte uns kein Anbieter, vom kleinen Start-Up bis hin zum globalen Konzern, erläutern, welche Sicherheitskonzepte eingesetzt werden und welche potentiellen Bedrohungen existieren. Gleichzeitig erscheinen immer mehr Produkte auf dem Markt und werden von vielen Leuten genutzt. Damit war die Idee für den Projektantrag geboren.

Meine Beteiligung

Am Projektantrag habe ich selbst intensiv mitgearbeitet und bin nach der Bewilligung des Förderantrags nun zu 100 % in das Projekt gewechselt. Das Projekt SEKT wird durch ein interdisziplinäres Team aus Wissenschaftlern und Unternehmen bearbeitet. Neben drei Professoren sind drei Mitarbeiter und 12 Projektpartner mit dabei – vom Start Up über Verbände bis hin zum Konzern. Das Projekt läuft von Dezember 2018 bis November 2021 und wird vom BMBF gefördert (Förderkennzeichen FKZ:13FH180PX6).

Weitere Information zum Forschungsprojekt SEKT: