Tutorials

31.01.2024

Kali Linux sources.list Korrektur

Cyber Security

10.12.2023

Neue Version von Kali Linux ist verfügbar

Aktuelles

27.08.2023

Kali Linux 2023.3 erschienen

Tutorials

13.08.2023

GtkHash unter Kali Linux

Tutorials

09.07.2023

Umstellung von pip unter Kali Linux

Vorträge

07.06.2023

Kali Linux – Cyber Security Vortrag

Ankündigungen

06.06.2023

Erinnerung: Kali Linux Vortrag

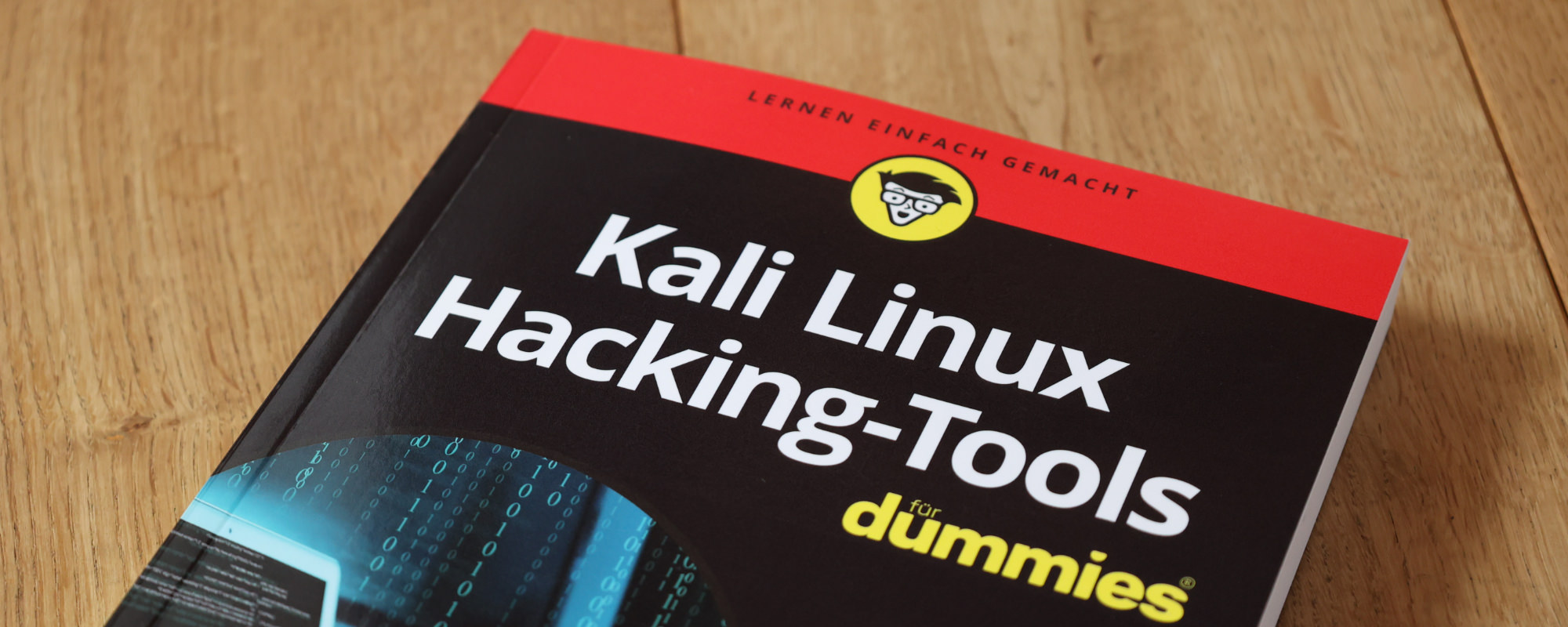

Projekte

04.05.2023

Mein neuestes Buch: Kali Linux Hacking-Tools

Ankündigungen

24.02.2023

Ankündigung: Kali Linux Vortrag

Tutorials

20.11.2022