truffleHog – Suche in Git-Repositories nach Secrets

Immer wieder kommt es vor, dass wichtige Daten wie private Schlüssel oder Passwörter auf Git-Repositories geladen werden. Zum Teil werden sie zwar wieder entfernt, aber immer wieder in den einzelnen Branches vergessen. Mit dem Kali Linux Tool truffleHog kann danach gesucht werden.

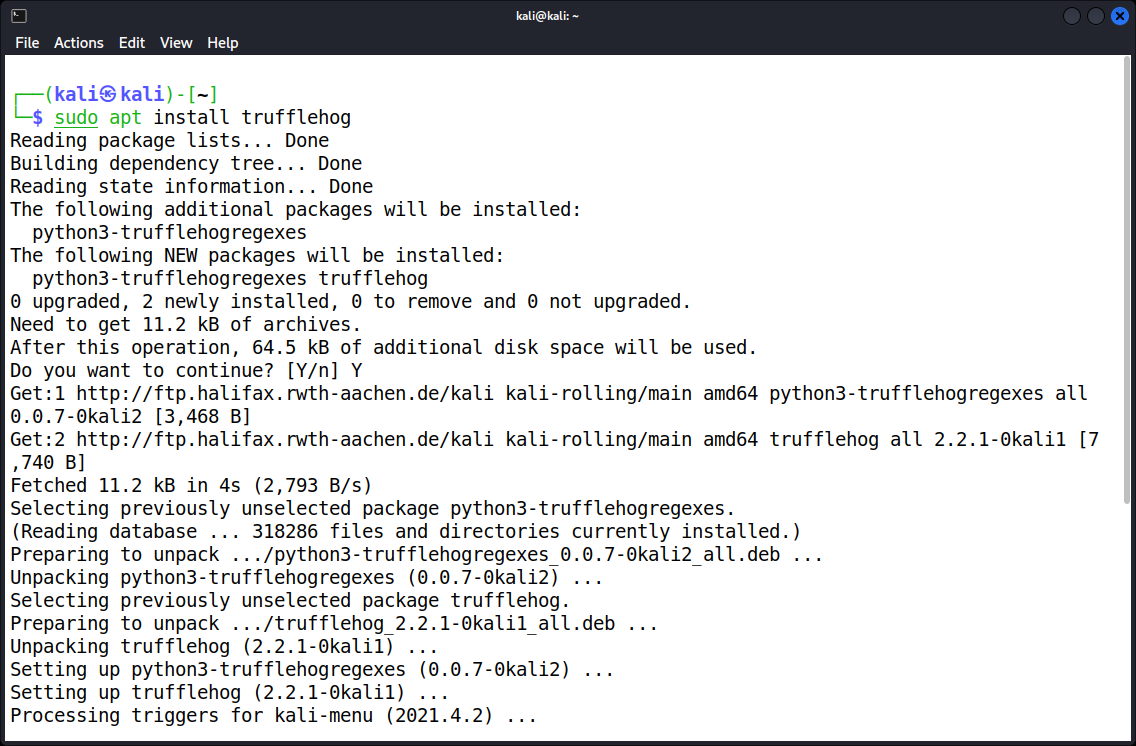

Installation

Mit der Integration von truffleHog in Kali Linux 2021.4 kann das Tool direkt installiert werden.

$ sudo apt install trufflehog

Installation des Tools truffleHog unter Kali Linux 2021.4

Installation des Tools truffleHog unter Kali Linux 2021.4

Anwendung

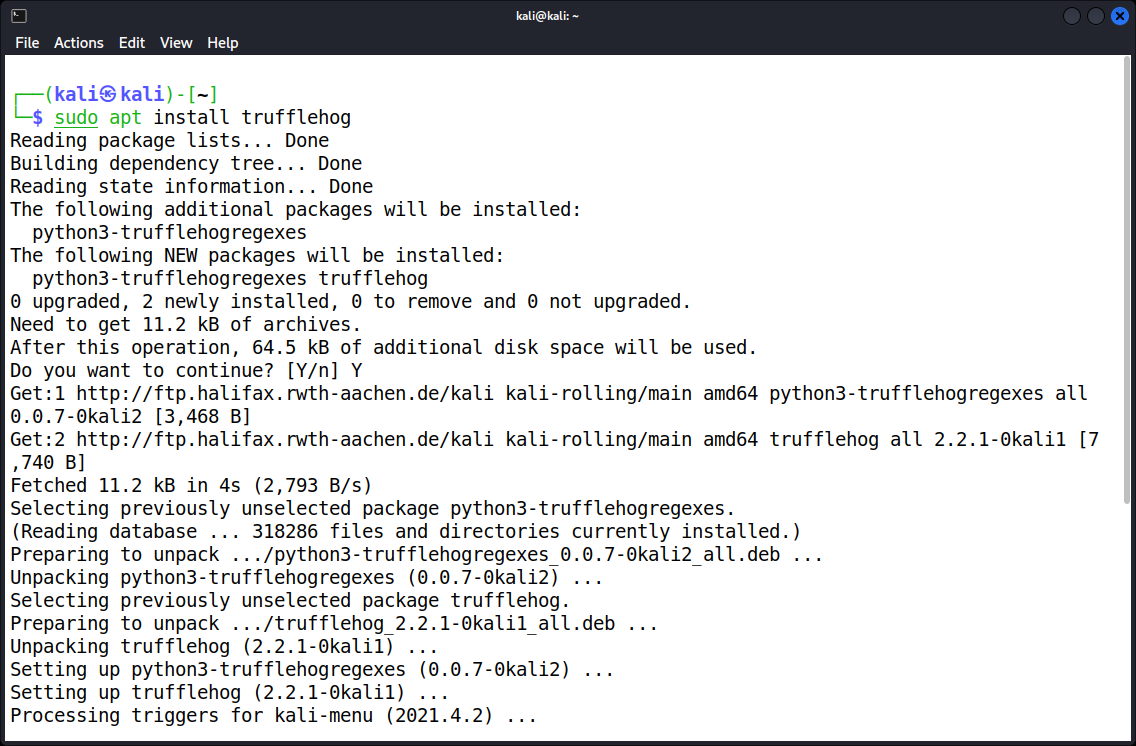

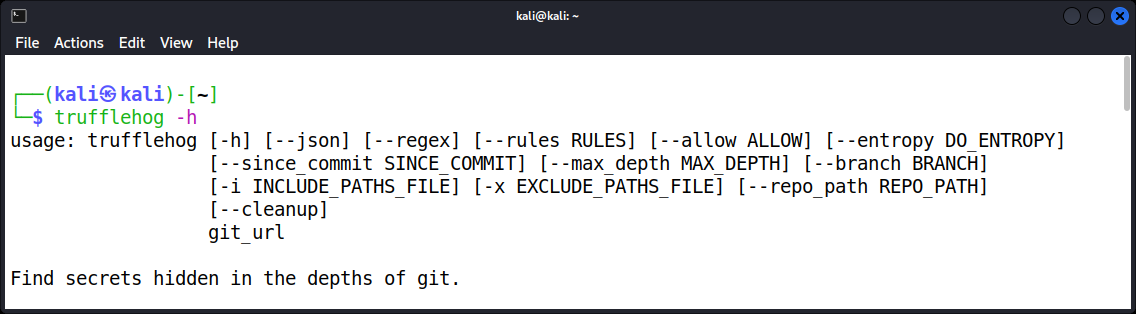

Nach der Installation kann mit dem Parameter -h die Hilfe des Tools aufgerufen werden.

Übersicht der zur Verfügung stehenden Parameter des Tools truffleHog

Übersicht der zur Verfügung stehenden Parameter des Tools truffleHog

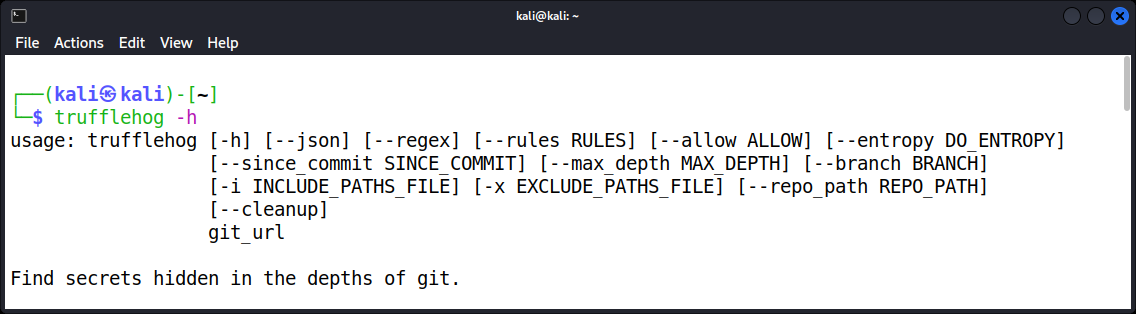

Um nun etwa eine GitHub-Repository zu untersuchen, reicht die Übergabe des Pfades des Pfads der .git-Datei:

$ trufflehog https://github.com/dxa4481/truffleHog.git

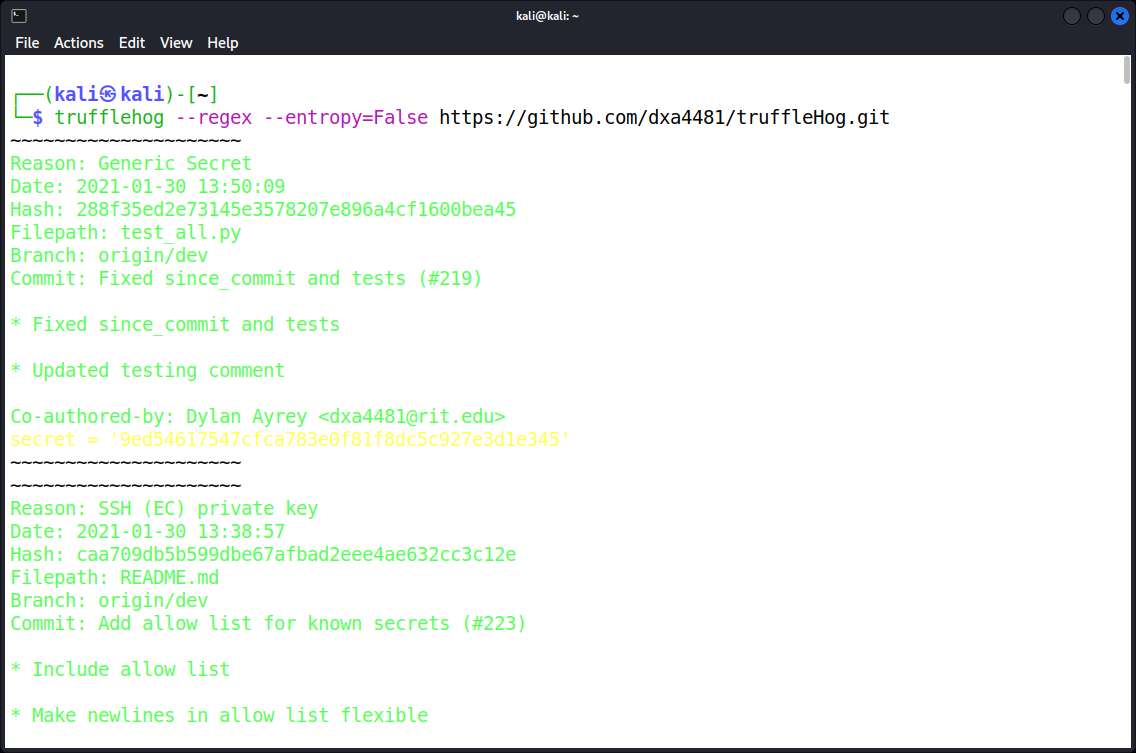

Um die Darstellung kompakter zu gestalten und auf weitere Filter zurückzugreifen, kann der folgende Aufruf verwendet werden:

$ trufflehog --regex --entropy=False https://github.com/dxa4481/truffleHog.git

Anwendung von truffleHog unter Kali Linux 2021.4

Anwendung von truffleHog unter Kali Linux 2021.4

Das obige Beispiel zeigt einen schnellen Scan. Darüber hinaus können individuelle Suchen durch eigene Filterlisten, gezielte Suche in einzelnen Branches oder gezielte Einschränkungen realisiert werden. Wie immer bei automatischen Scannern muss beachtet werden, dass die Ergebnisse auch fehlerhaft sein können und nicht alle Ergebnisse gefunden werden. Eine manuelle Begutachtung ist eigentlich immer erforderlich.

Kali Linux 2021.4 Artikelserie

Dieser Blog-Artikel ist Teil der Kali Linux 2021.4 Artikelserie, in der ich mich mit den neuen Tools der neuesten Version des Kali Linux Betriebssystems für Penetration Tester, IT Security Analysten und IT-Forensiker beschäftige.

- Maryam Open-source Intelligence (OSINT) Framework

- Name-That-Hash Analyse von Hashes und Benennung der Art

- Proxmark3 Software für die Proxmark RFID-Analysehardware

- Reverse Proxy Grapher Grafische Darstellung der Revers Proxy Datenflüsse

- Spraykatz Anmeldedaten in Active Directory-Umgebungen sammeln

- truffleHog Suche in Git-Repositories nach Secrets