CALDERA – Universelles Framework für Sicherheitstests

CALDERA wird von MITRE, ein Non-Profit-Unternehmen, entwickelt, dessen Ursprünge im Jahre 1958 liegen und sich der Sicherheit verschrieben hat. Bekannt in der IT-Sicherheitsbranche ist die Organisation durch die Wissensdatenbank MITRE ATT&CK (“Adversarial Tactics, Techniques, and Common Knowledge”). Darin werden seit 2013 systematisch verschiedene Angriffstaktiken und -verfahren von Cyberkriminellen gesammelt und kategorisiert. Die Datenbank wird als Blaupause für die Entwicklung von Verteidigungsstrategien verwendet.

Das dazugehörige Tool CALDERA basiert im Kern auf einem command-and-control (C2) Server mit einem Web-Interface und den entsprechenden Schnittstellen. Über Plug-ins werden dann einzelne Funktionen realisiert und integriert.

Installation

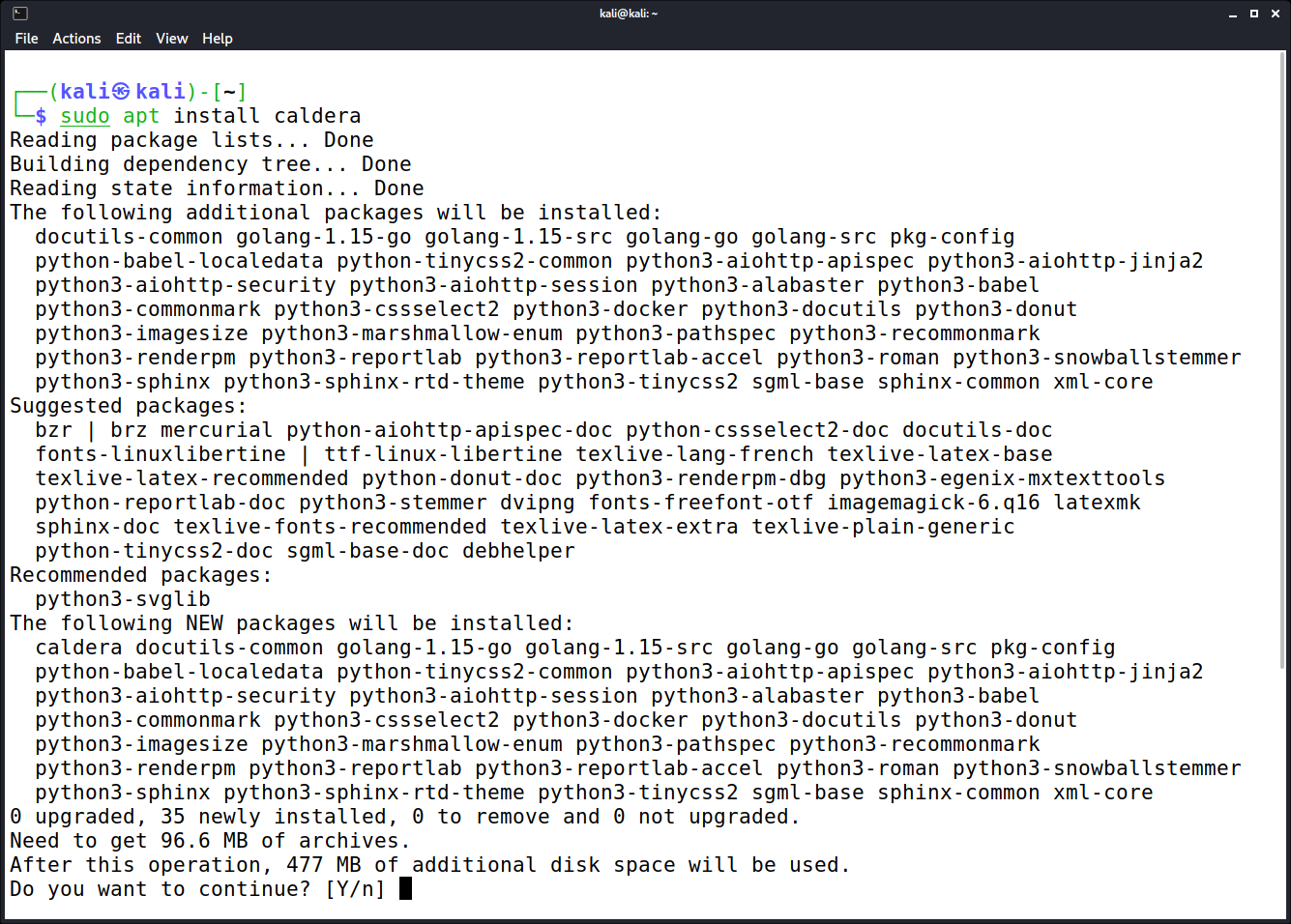

Mit der Integration von CALDERA in Kali Linux 2021.3 kann das Tool direkt installiert werden:

$ sudo apt install berate-ap

Installation von CALDERA unter Kali Linux 2021.3

Installation von CALDERA unter Kali Linux 2021.3

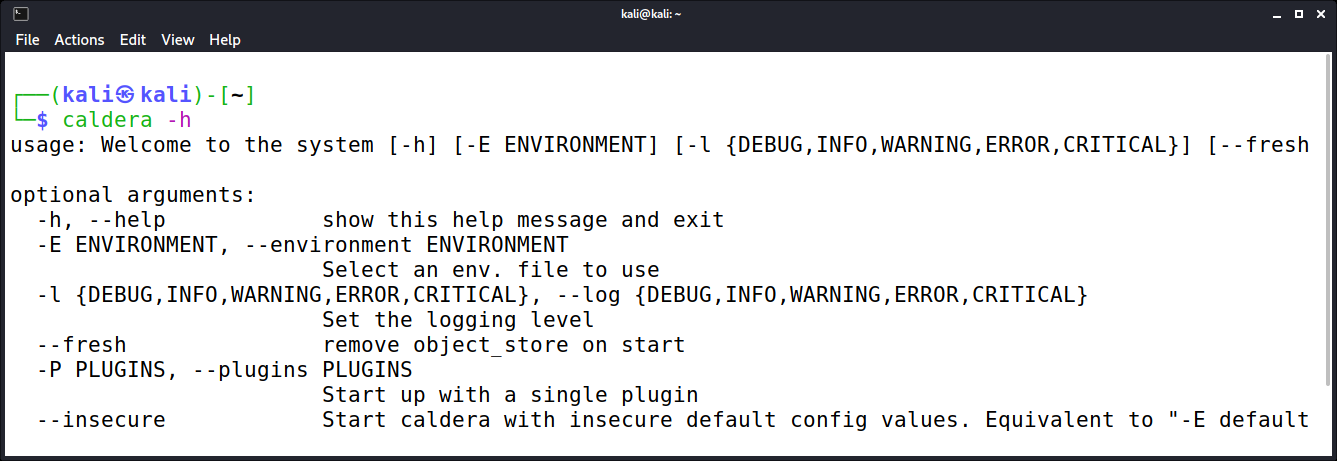

Nach der Installation kann mit dem Parameter -h eine Übersicht der zur Verfügung stehenden Optionen von CALDERA ausgegeben werden:

$ caldera -h

Ausgabe der möglichen Parameter von CALDERA unter Kali Linux

Ausgabe der möglichen Parameter von CALDERA unter Kali Linux

Anwendung

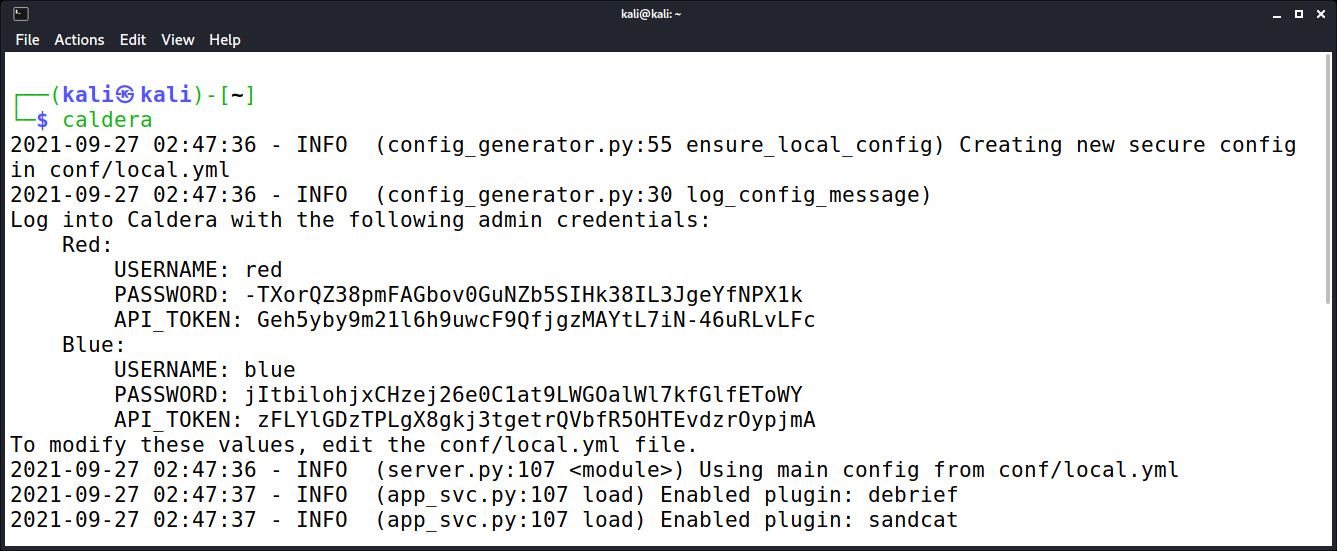

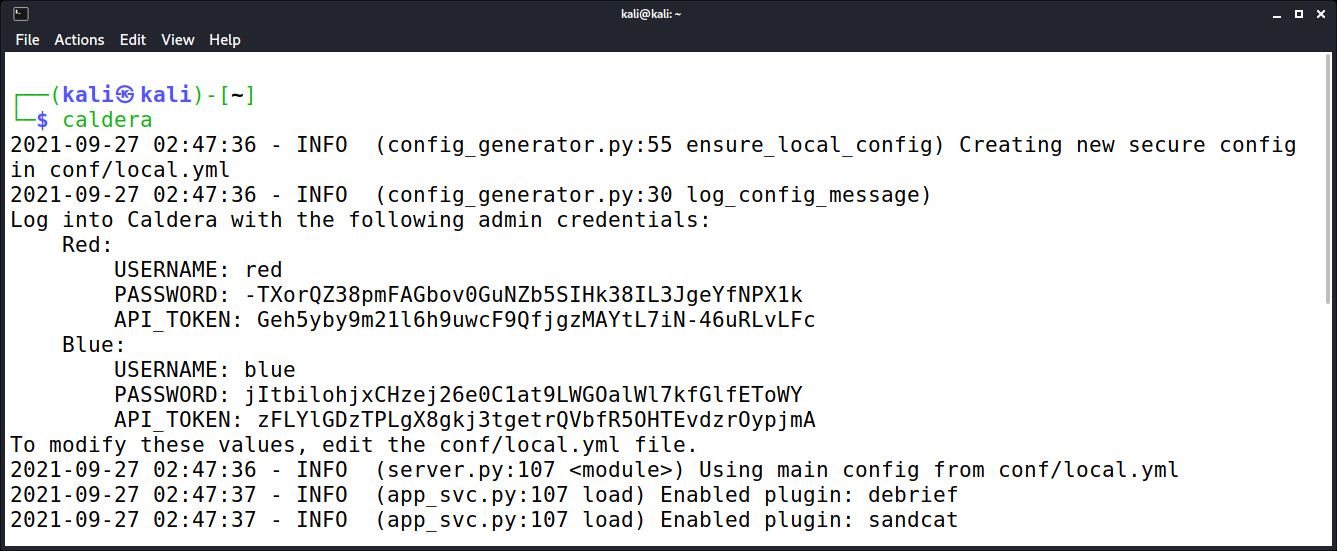

Mit dem ersten Start von Caldera und Kali Linux wird die Konfigurationsdatei local.yml mit den Zugangsdaten erstellt, die auch direkt auf der Konsole ausgegeben werden. Der komplette Pfad der Datei lautet /var/lib/caldera/conf/local.yml, dort kann auch das Passwort für den Login später noch eingesehen werden.

$ caldera

Start von CALDERA unter Kali Linux

Start von CALDERA unter Kali Linux

Anschließend werden noch die Standard-Plugins geladen und sobald die Meldung „All systems ready.“ erscheint, ist der Startvorgang von CALDERA abgeschlossen. Jetzt können Sie die URL http://localhost:8888 im Webbrowser aufrufen und sich mit den neu generierten Zugangsdaten anmelden.

Um CALDERA einzusetzen, muss als Erstes ein Agent erschaffen werden. Dazu muss der Menüpunkt „Agents“ ausgewählt werden und im nun folgenden Dialog auf den Button „Click here to deploy an agent“ geklickt werden. Dann stehen vier verschiedene Varianten mit unterschiedlichen Programmiersprachen für Darwin (Mac), Linux und Windows bereit. Die angegebenen Befehle müssen auf einem Opfer-Rechner eingeschleust bzw. ausgeführt werden, anschließend werden die aktiven Agents in der Liste des Dialogs angezeigt. Daraufhin können die verschiedenen Funktionen von CALDERA genutzt werden.

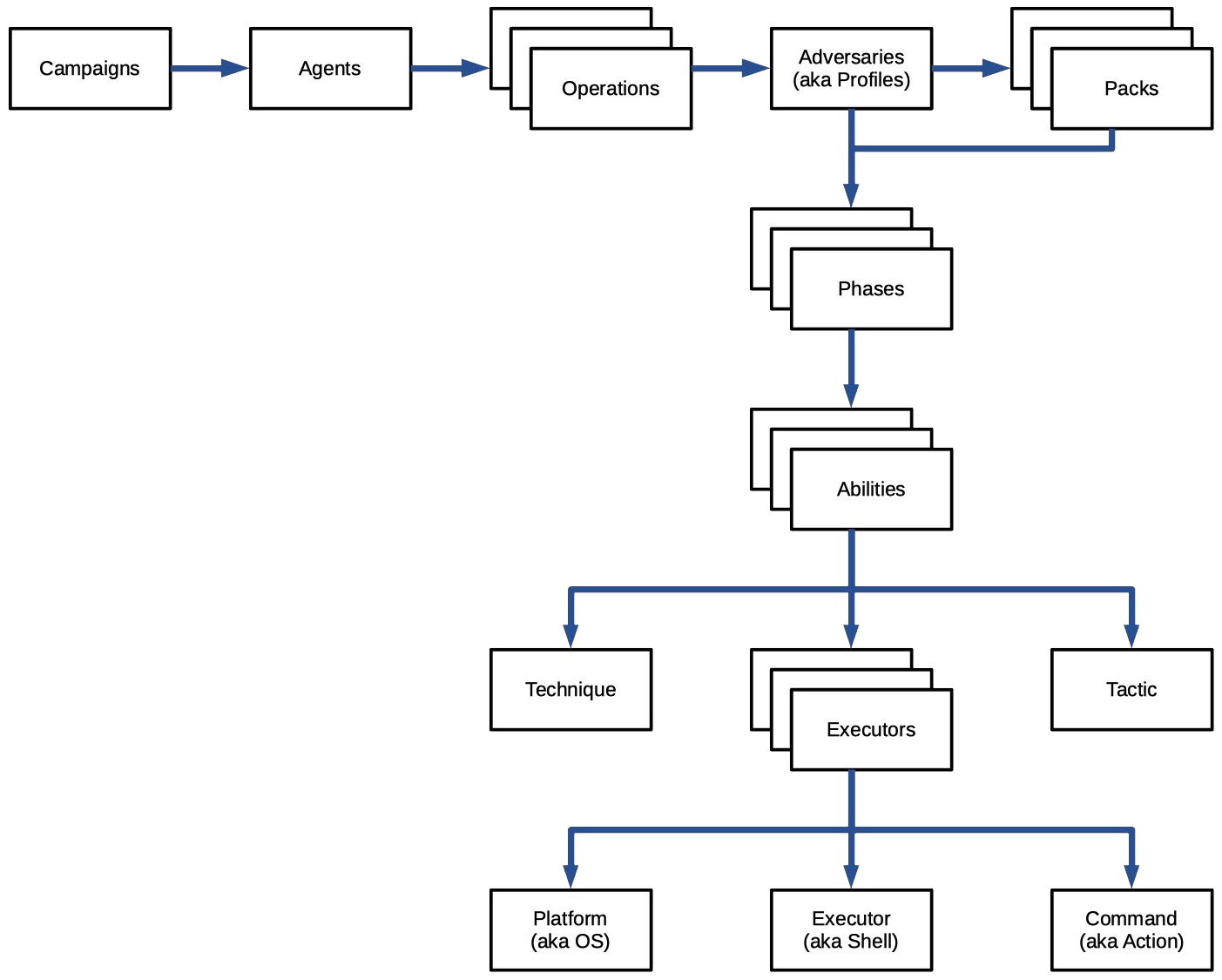

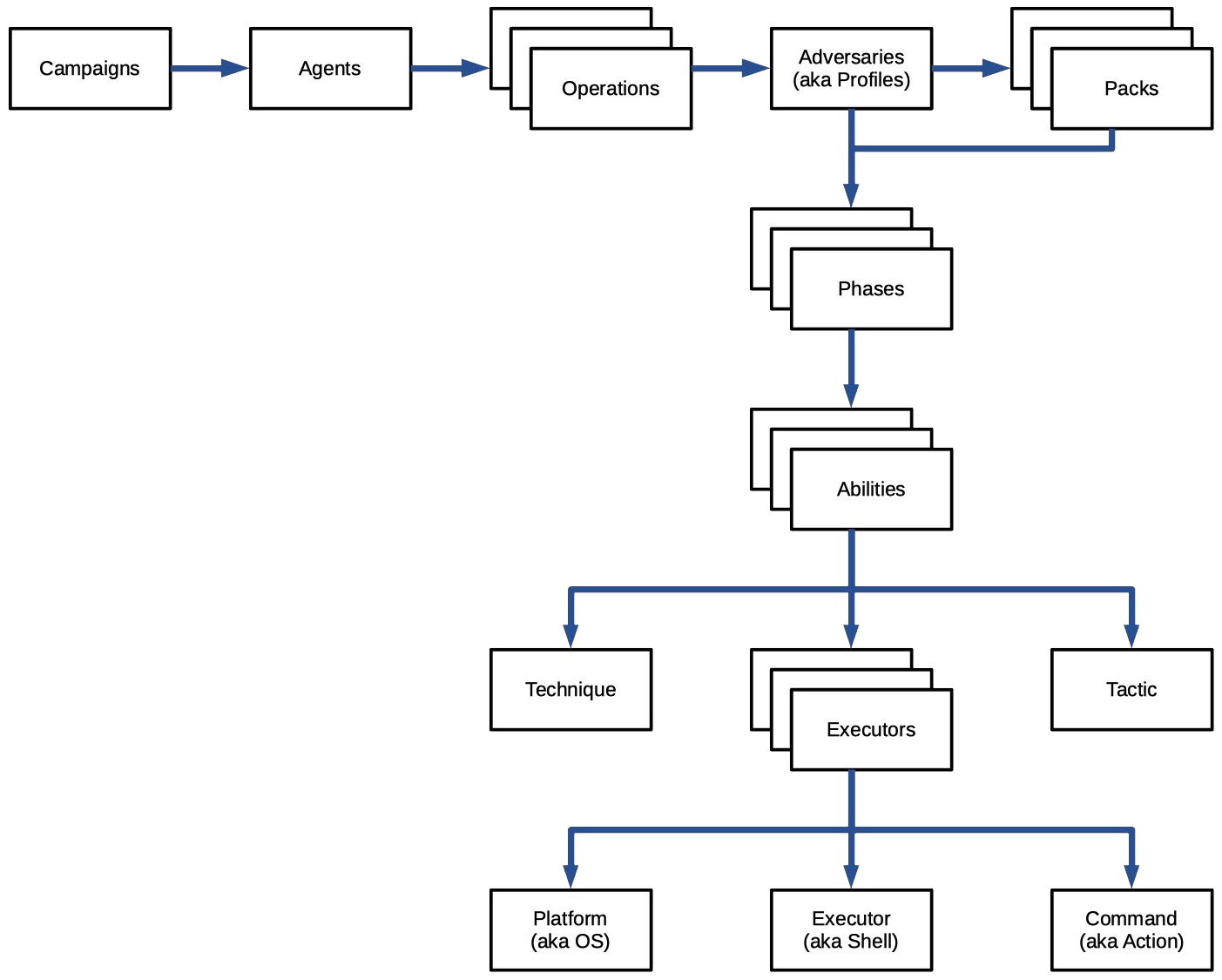

Zusammenhang der verschiedenen Bestandteile von CALDERA | Quelle: thec2matrix.com

Zusammenhang der verschiedenen Bestandteile von CALDERA | Quelle: thec2matrix.com

Fazit CALDERA

CALDERA ist eine sehr flexible Plattform, die mit eigenen Plug-ins erweitert werden kann. Das Projekt wird aktiv weiterentwickelt und ist ausgezeichnet dokumentiert. Einen guten Überblick über die Funktionen gibt es im Video „CALDERA 2.6.2 Tutorial“ und eine ausführliche Anleitung zeigt die offizielle Dokumentation.

Kali Linux 2021.3 Artikelserie

Dieser Blog-Artikel ist Teil der Kali Linux 2021.3 Artikelserie, in der ich mich mit den neuen Anwendungen der aktuellen Version des Kali Linux Betriebssystems für Pentester und Forensiker beschäftige.

- Berate_ap – Erstellung und Verwaltung von rogue WLAN Access Points

- CALDERA – Universelles Framework für verschiedene Sicherheitstests

- EAPHammer – Evil Twin Angriffe gegen WPA2-Enterprise WLAN-Netzwerke

- HostHunter – Suche nach Host-Namen in einem IP-Bereich

- RouterKeygenPC – Generierung von Standard-WLAN-Schlüsseln

- Subjack – Suche nach Subdomains, die übernommen werden können

- WPA_Sycophant – Durchführung von Relay-Angriffen auf EAP-WLANs