Neuer Jitsi Meet Testserver

Der Server meet3.scheible.it wurde eingestellt

In der Softwareentwicklung werden stabile Versionen als Releases bezeichnet. Hierbei werden zum Teil neue Features hinzugefügt und die Anwendung auf Fehler getestet. Vorabversionen werden als Beta-Version oder Release Candidate (RC) bezeichnet. Dies sind fertige Versionen, die zu Testzwecken eingesetzt werden, um noch unentdeckte Fehler aufzuspüren. Nightly Builds werden automatisch, wie der Name schon sagt, jede Nacht generiert. Dies ermöglicht, neue Funktionen direkt zu testen, aber mit der Gefahr, dass noch Fehler vorhanden sein können. Je nachdem wie die Systeme konfiguriert sind, finden davor mit unterschiedlichem Tiefgang automatisierte Tests statt.

Um zu sehen, wie häufig Aktualisierungen bei Jitsi Meet erstellt werden, kann das Verzeichnis mit den Softwarepaketen direkt im Webbrowser betrachtet werden: https://download.jitsi.org/unstable/.

Wer einen Jitsi Meet Server für den produktiven Einsatz installieren möchte, sollte daher meiner Anleitung „Jitsi Meet unter Ubuntu 20.04 installieren“ verwenden.

Nutzung des Testservers

Der Jitsi Meet Testserver kann genutzt werden, wenn es mit bisherigen Installationen Probleme gibt. Damit kann überprüft werden, ob sie mit der neuesten Version behoben wurden. Oder der Server kann genutzt werden, um einfach die neuesten Funktionen von Jitsi Meet auszuprobieren. Aktuell befindet sich zum Beispiel die Unterstützung des VP9 Video-Codecs bei Jitsi Meet in der Entwicklung und kann ausprobiert werden. Je nach Version des Webbrowsers wird VP9 bereits unterstützt und verwendet, aber zum Teil noch nicht auf der Oberfläche angezeigt. Weitere Informationen zur VP9 Unterstützung gibt es im offiziellen Jitsi Meet Forum in den Threads „Flagship VP9 Support:Notes and Discussion“ und „VP9 [with bridge support] soon cometh! Do a happy dance!“.

Auf diesem Server habe ich keine Anpassungen durchgeführt. Es handelt sich somit um eine Jitsi Meet Installation ohne Modifikationen. Daher gibt es keine Verbesserung der Sicherheit und des Datenschutzes wie bei meinen anderen Jitsi Meet Installationen. Nur ein Link zum Impressum und zur Datenschutzerklärung wurden eingefügt.

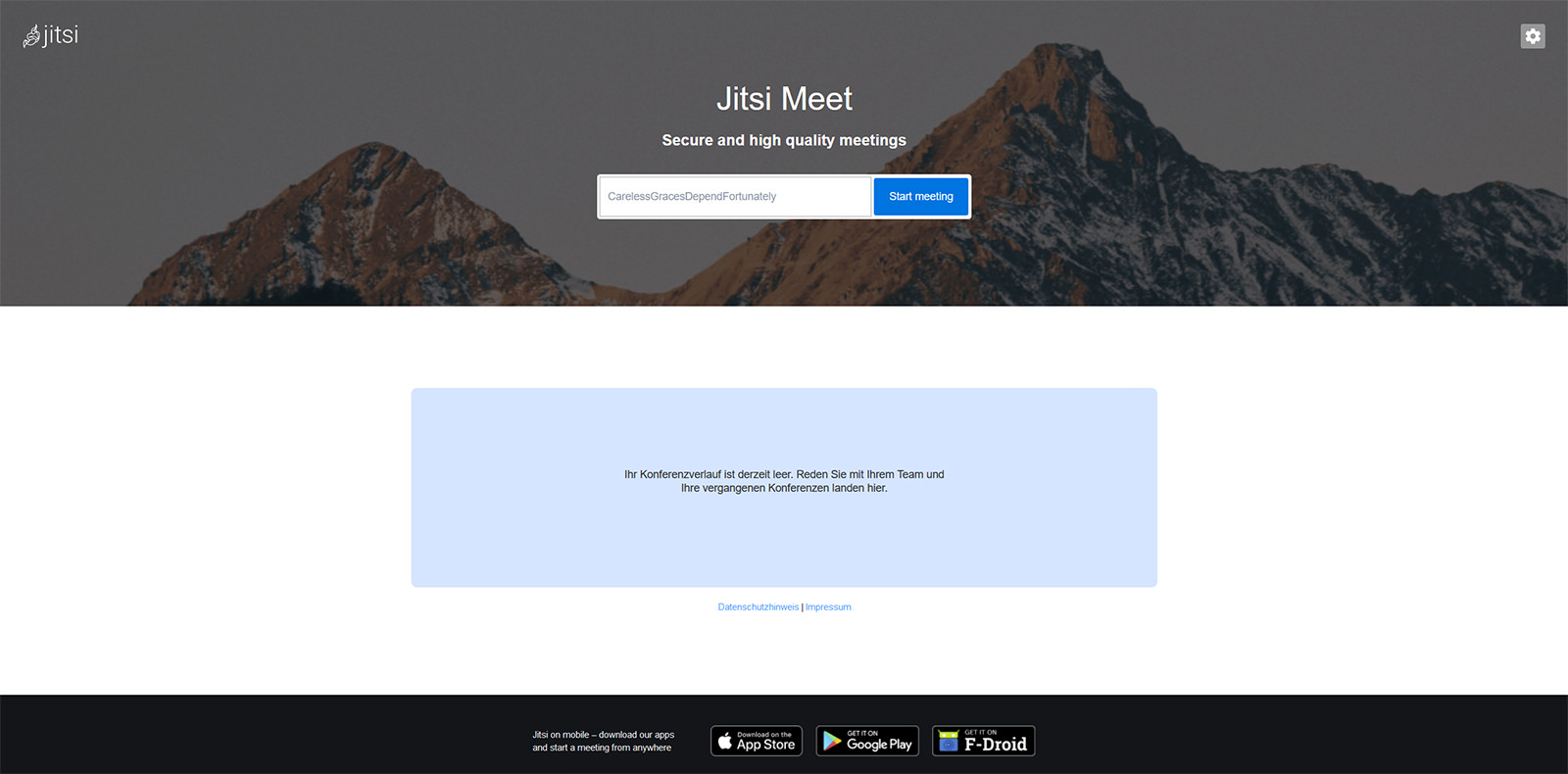

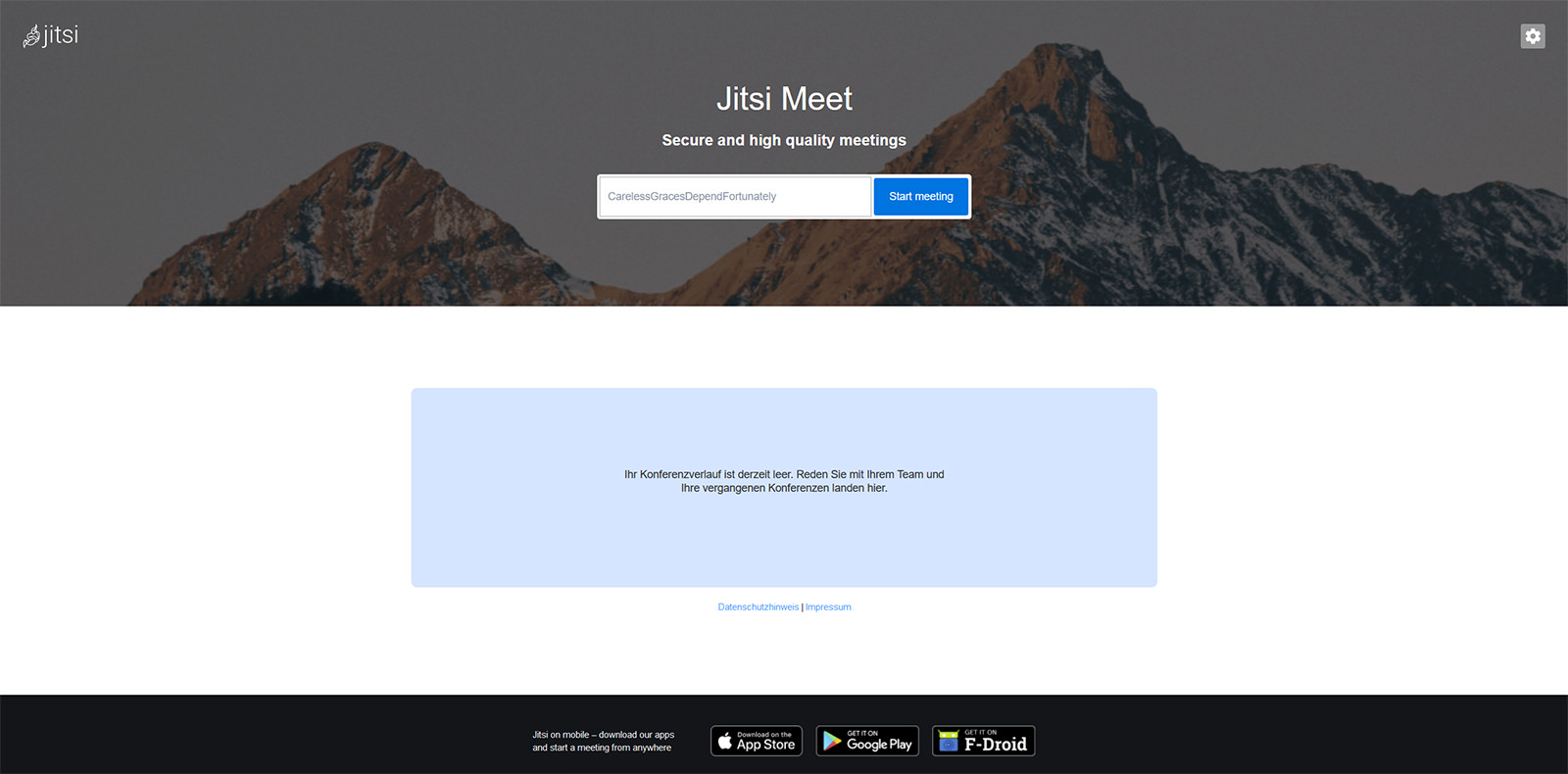

Startseite des Jitsi Meet Testservers mit Nightly Builds Installation

Startseite des Jitsi Meet Testservers mit Nightly Builds Installation

Jitsi Meet Installation

Zur Installation des Jitsi Meet Testservers mit Nightly Builds Paketen bin ich meiner Anleitung „Jitsi Meet unter Ubuntu 20.04 installieren“ bis zum Schritt „2.2. Installation“ gefolgt. Anschließend müssen die Paketquellen mit den Nightly Builds, die als unstable bezeichnet werden, hinzugefügt werden. Dies geschieht mit den folgenden Befehlen:

$ wget -qO - https://download.jitsi.org/jitsi-key.gpg.key | sudo apt-key add – $ sudo sh -c "echo 'deb https://download.jitsi.org unstable/' > /etc/apt/sources.list.d/jitsi-unstable.list"

Anschließend wird die eigentliche Installation wie gewohnt gestartet:

sudo apt-get update sudo apt-get -y install jitsi-meet

Zum Abschluss muss noch wie üblich das Let’s Encrypt Zertifikat für die sichere HTTPS-Verbindung eingerichtet werden. Die Einrichtung des Let’s Encrypt Zertifikats für Jitsi Meet kann mit dem folgenden Script gestartet werden:

sudo /usr/share/jitsi-meet/scripts/install-letsencrypt-cert.sh

Automatische Updates

Damit immer die aktuellsten Jitsi Meet Software-Pakete installiert sind, werden diese automatisch jeden Tag aktualisiert. Dazu habe ich ein Shell-Script mit dem Namen update.sh im Root-Verzeichnis abgelegt und die folgenden Befehle (apt update & apt upgrade) eingefügt:

#!/bin/bash /usr/bin/apt-get update -q -y >> /var/log/apt/updates.log /usr/bin/apt-get upgrade -q -y >> /var/log/apt/updates.log

Anschließend müssen noch die Zugriffsrechte angepasst werden, damit die Datei ausgeführt werden kann:

# chmod +x update.sh

Zum Test kann das Script direkt aufgerufen werden:

# ./update.sh

Um zu überprüfen, ob der Vorgang erfolgreich war, kann die Log-Datei aufgerufen werden.

# cat /var/log/apt/updates.log

Damit Jitsi Meet automatisch aktualisiert wird, muss noch ein Cron-Job angelegt werden.

# crontab -e

Mit dem folgenden Eintrag wird das Script automatisch jeden Tag um fünf Uhr gestartet:

0 5 * * * /root/update.sh

Jitsi Meet Artikelserie

Dieser Blogbeitrag ist Teil der Artikelserie „Videokonferenzen mit Jitsi Meet“, die sich mit dem Open-Source-Webkonferenzsystem Jitsi für Video-, Web- und Telefonkonferenzen beschäftigt. Die Artikelserie zu Jitsi Meet umfasst die folgenden Themen:

Jitsi Meet Artikel für Anwender

- Liste mit öffentlichen Jitsi Meet Instanzen

- Anleitung für Jitsi Meet Videokonferenzen

- Jitsi Meet Anleitung für Moderatoren

- Jitsi Meet für Smartphones und Tablets

- Jitsti Meet Nutzung per Desktop App

- Tipps und Tricks mit Jitsi Meet

- Meine eigene Jitsi Meet Instanz

- Jitsi Meet Server mit ressourcensparender Konfiguration

- Neuer Jitsi Meet Testserver (Nightly Builds)

- Virtuelle Webcam in Jitsi Meet verwenden

- Virtuelle Desktops für die Freigabe nutzen

- Neues zu Jitsi Meet – Update und Server

- Breakout Rooms in Jitsi Meet

Jitsi Meet Artikel für Administratoren

- Installation eines eigenen Jitsi Meet Servers

- Jitsi Meet unter Ubuntu 20.04 installieren

- Mehrere Jitsi Meet Varianten per API

- Geschwindigkeitsoptimierung von Jitsi Meet

- Das Design von Jitsi Meet anpassen

- Datenschutzfreundliche Konfiguration von Jitsi Meet

- Jitsi Meet Update Script

- Jitsi Meet Server Auslastung

- Jitsi Meet Statistik als Grafana Dashboard

- Neues Jitsi Meet Feature: Lobby Wartebereich

- Jitsti Meet und die Log4Shell Sicherheitslücke

Guten Tag Herr Scheible!

Ich habe ein Problem mit meinem Jitsi Server und hoffe, dass Sie mir evtl. weiterhelfen können.

Ich habe nun mehrfach versucht Jitsi unter Ubuntu 20.04 zu installieren, leider jedoch ohne Erfolg. Dabei habe ich mich erst an folgende Anleitung gehalten: https://jitsi.github.io/handbook/docs/devops-guide/devops-guide-quickstart

Nach der installation konnte ich zwar auf die Webseite zugreifen, jedoch traten beim Versuch ein Meeting zu erstellen die folgenden Probleme auf:

– Kamera kann nicht aktiviert werden

– Mikro kann nicht aktiviert werden

– Der Chat funktioniert nicht

– Das Meeting scheint nicht zu existieren/ beim Betreten des Meetings mit einem zweiten gerät, lande ich angeblich im selben Meeting, jedoch bin ich alleine

– Ich werde nicht zum Moderator und kann mich auch nicht als solcher Anmelden

– Die Verbindung zum Meeting wird alle 30 Sekunden unterbrochen

Da ich auch durch zahlreiche Artikel im Internet es nicht geschafft habe, diese Probleme zu beheben, habe ich mich mal an ihre Anleitung gehalten. Leider habe ich auch hier exakt genau die gleichen Fehler, mit Ausnahme der Verbindungsprobleme.

Ich bin also angeblich in einem Meeting, ohne Moderator Rechte, kann weder mein Mikro, noch meine Kamera verwenden, der Chat funktioniert nicht und wenn jemand versucht dem Meeting über den selben Link beizutreten, landet er in einem seperaten Meeting mit exakt der selben URL.

Leider weiß ich nicht, wo der/die Fehler liegen kann, da ich nichts an den Config Dateien oder sonstigem geändert habe. Ich habe ledeglich Jitsi installiert und habe direkt die oben genannten Probleme.

Haben Sie eine Idee, woran das liegen kann?

Mit freundlichen Grüßen

Paul Reichmann